ランサムウェアが今年3種類も流行。変化するランサムウェアの利用方法とは

2017年は「ランサムウェアの年」だったと言っても過言ではない。

ファイルを暗号化するマルウェアは30年も前から存在しているのは確かだ。

だが、おそらくここ数ヶ月の間に、”セキュリティ業界に携わる人達の懸念”から、”世界的な懸念”まで押し上げられてしまったのではないだろうか。

実際にランサムウェアという単語が、今年の9月に辞書に掲載された事もあった。

この記事では、簡単に今年流行した3つのランサムウェアについて見ていきたい。

WannaCry

WannaCryは、地球上に存在する何千万ものコンピュータに対して被害を及ぼした。

WannaCryの大元の原因となったのは、NSAから流出したワームの様に拡散していくNSAのエクスプロイトキットだった。

WannaCryによってイギリスのヘルスケアサービスは実質の停止状態にまで追い込まれた。

Petya

WannaCryの拡散から数週間しか経っていないにも関わらず、新たなランサムウェアの被害が確認された。

Petyaによるものだ。

PetyaもWannaCryに似たワームのように拡散する能力を持っていた。

更に、感染したコンピュータのデータを復元できない状態にまで完全に削除してしまう程、強力なランサムウェアだった。

BadRabbit

現在も被害が確認されている、ロシアやウクライナ等、東欧地域を中心に拡散したランサムウェア。

Petya/NotPetyaの作成者が携わったとされている。

関連:【号外】”BadRabbit”(ランサムウェア)がロシア、ウクライナを中心に感染拡大

お金を搾取する目的で作成・拡散される

ランサムウェアの目的には、大きく以下の2つに大別される。

- 金銭目的

- プロファイリング目的

もし金銭目的でWannaCryやNotPetyaが拡散されていたのであれば、あれほどの被害は及ぼすことはなかったと、ZDNETでは指摘している。

確かに、WannaCryの黒幕とされている北朝鮮政府と関わりの強いクラッカー集団は、WannaCryによって獲得したおよそ140,000米ドル相当のビットコインを換金して、報酬を得た事は間違いない。

だがWannaCry、Petya、そして現在も警戒されているBad Rabbitは、ランサムウェアが「ただの金銭を回収する為のマルウェア」という枠から飛び出し「世界的な脅威」と言ってもいいレベルにまで達してしまった。

変化するランサムウェアの利用方法

ランサムウェアが、他のアイテムと一緒についてくることが明らかになっている。

例えばPetyaは、端末内にあるデータを全て削除してしまうほど強力なマルウェアである。

本来ランサムウェアは、感染した端末に保存されているデータを暗号化して身代金を請求するマルウェアだったが、ランサムウェアという表の顔をしながら、バックグランドでは別の目的をするプロセスが動いていてもおかしくはないのだ。

セキュリティ会社KnowBe4の専門家・Perry Carpenter氏はこう語る。

(暗号化して身代金を請求するという)ランサムウェアというのは表の顔で、その裏では他の様々な事が起きている可能性がある。例えば、感染したハードの情報漏えい、データ収集、金銭取引、ボット化などだ。

これは、ランサムウェアに感染する事が最早小さな問題となってしまっている事になる。

トロイの木馬で仕組んだバックドアや、盗まれた認証情報を使って、攻撃者はネットワークにアクセスしてターゲット端末にアクセスする事ができるようになる。

ランサムウェアを使って脅迫も可能

更に、ランサムウェアを使ってデータを暗号化して身代金を請求する以外にも使い方がある。

例えば、ランサムウェアに感染した端末のデータを収集し、データをインターネット上に公開すると脅してしまうのだ。

企業からしたら社外秘の情報が流出してしまうので脅迫に応じる可能性は非常に高い。

また攻撃者からしても、元データをコピーして手元に保存しておけるので、他の攻撃に役立てる事も出来る。

そして再度、ターゲットに対して脅しをかける事も出来てしまう。

実はこの方法は、既にAndroidをターゲットに拡散したランサムウェアで使われていたようだ。

まとめ

これまで述べてきたように、ランサムウェアの拡散スピードは年々加速している。

RaaSがダークネットで広がっている事や、ランサムウェアを使えば簡単にお金を手に入れられるのも大きな理由とされている。

現在も被害が確認されているBadRabbitがどのように拡散していくのだろうか。

また、他の種類のランサムウェアが流行する可能性も十分にある。

このブログでランサムウェアの動向について調べていきたいと思う。

”Reaper”ボットネットの作成者は中国人である可能性が浮上

ChechPointによると、ボットネット”Reaper”の作成者が、中国人系のクラッカー集団である可能性が高い事を公表した。

CheckPointは、Reaperを最初に特定したイスラエル系のセキュリティ企業である。

「中国人系のクラッカー集団である可能性が高い」とされる根拠については、様々な要因からそのように判断したようだ。

その中でも大きな要因としては、ReaperがLuaという環境で作成された事であるという。

Luaとは、軽量で埋め込み可能なプログラミング言語の事である。

CheckPointのリサーチグループのYaniv Balmas氏は、Luaについてこう語る。

Luaがマルウェアに使われた事は見たことがない。Luaはアジャイル開発が可能で色んな環境に適応できるプログラミング言語だ。

Luaがアジャイル開発が可能で、尚且つ汎用性が高いという事は、攻撃者がサイバー攻撃手法をすぐに切り替える事が出来る事を意味します。

例えば、DDoS攻撃を仕掛けた後に、同じボットネットを使って、暗号通貨のマイニングをするスクリプトとして動作させる事ができるようになるという事です。

Balmas氏は、更にReaperを作成したグループが中国政府と関連のあるクラッカー集団と繋がりがある事を示唆している。

攻撃者がマルウェア内で使われているドメインを登録した際に使用したメールアドレスは、以前”Black Vine”というクラッカー集団によって使用された事がある。

勿論、ドメイン登録に使用されたメールアドレスが、メールアドレス転売者によって転売された可能性もあるので、Reaper作成者がBlack Vineである事は断定できない。

だが、Balmas氏は今後の調査に有益な情報である事は確かなのでリサーチを継続していくようだ。

”Capture-All”(Chromeの拡張機能)が全てのブラウジング情報をキャプチャ

この記事を読んでいる読者にとって、Chromeの拡張機能にマルウェアが存在する事は、もはや”当たり前”と感じているだろう。

しかし今回この記事で紹介されている拡張機能は、なかなか厄介なマルウェアのようだ。

その拡張機能は、Catch-Allと名付けられている。

Catch-Allの発見

SANSのInternet Storm Centerのセキュリティ研究者であるMarinho氏は、ある拡張機能がフィッシングメールによって拡散している事を発見した。

フィッシングメールには、画像ファイルへのリンクが貼られており、受取人がクリックすると画像を表示せずに”whatsapp.exe”(Dropper)をダウンロードする。

Catch-Allを入れる準備

Catch-Allは、拡張機能をインストールする為の事前準備を行う。

”whatsapp.exe”が実行されると、Adobe PDF Readerをインストールするように要求する。

もしターゲットが”インストール”を選択してしまうと、”a.cab”というファイルをダウンロードする。

ここでダウンロードされる”a.cab”には、”md0.exe”と”md1.exe”の2つのファイルが含まれている。

1つ目の”md0.exe”が実行されると、以下の動作をする。

以上の全てが実行された場合、拡張機能”Catch-All”を解凍し、Chromeを起動する際に使われるGoogle Chrome Lanuncher(".lnk")ファイルをロードする。

"Capture-All"の動作

そして最後に、拡張機能”Capture-All”が動作を始める。

”Capture-All”はその名の通り、感染被害者がChromeを使ってやり取りするいかなる情報もキャプチャし、C&Cサーバーに送信してしまう。

勿論、被害者がウェブサイトにログインする際に使うID/パスワードの認証情報も全てキャプチャしてしまう。

攻撃者についての情報(追記: 2017/11/01)

Threatpostによれば、Catch-Allのターゲットは、ポルトガル語圏のユーザーであることが高いとされている。

その中でも、ブラジルに住んでいる人達を標的としているようだ。

ボットネット”Reaper”の被害は「当初の予想以下」

当ブログでも過去に取り上げた事のあるReaperボットネットに関する記事。

”Reaperの影響は案外小さい”

ここ数週間ほどセキュリティニュースメディアからも注目を受けていたReaperだが、その影響力は”セキュリティ研究者達の予想を下回る”ようだ。

Reaperは、10,000~20,000程のボットが攻撃を仕掛けていた。更に2百万程のボットがボットネットに組み込まれる可能性があった。

そのため、近々大規模なDDoS攻撃が発生するだろうと予想されていたのだ。

しかし先月に確認されてから一ヶ月は経ったのだが、未だにReaperによるDDoS攻撃は発生していない。

この記事では攻撃が発生していない原因について、

があると指摘しており、

以上の点を修正するために、わざと攻撃が延期されている可能性があるとしているようだ。

その間ベンダは対応をパッチを提供

Reaperがターゲットとしているのは、IoTデバイスや、IPカメラ、ルーター、NAS、アクセスポイント等、ネットワーク機器全般をターゲットとしている。

ベンダは、Reaper最初の発見からしばらく経過している事から対応を急いでおり、Netgear等のベンダからは既にパッチが提供された機器もあるようだ。

エクスプロイトされる脆弱性が分かっている中では、ベンダがどれだけ早急に動いてパッチ提供を出来るかが攻撃発生を食い止める方法であると思います。

セキュリティ研究者としても、脆弱性をあぶり出して、なんとも大規模な攻撃を防ぎたいところですね。

【日刊】Bad Rabbitは金銭目的ではなくプロファイリング目的、GoogleがPKPをChromeから実質的に排除へ、MicrosoftがNTLM認証に関わる脆弱性をパッチーー忙しい人のためのセキュリティニュース(2017/10/29)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

Bad Rabbitは金銭目的ではなくプロファイリング目的

FireEyeのセキュリティ研究者は、先日のBadRabbitランサムウェアが「金銭的理由で行われたものではない」と推測している。

>関連: 【号外】”BadRabbit”(ランサムウェア)がロシア、ウクライナを中心に感染拡大

BadRabbitは、ロシアでもっとも被害が大きく数百の端末に被害を及ぼしたランサムウェアキャンペーンだった。

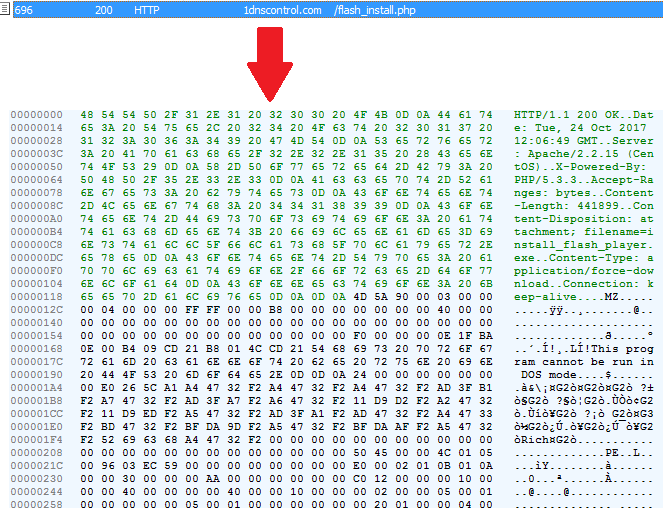

ユーザーは、まず攻撃者の用意したドメインである1dnscontrol[.]comにリダイレクトされ、Adobe Flash Playerに扮したDropperをダウンロードさせられる。そしてユーザーがファイルを実行するとBadRabbitに感染する。

FireEyeの研究者は、1dnscontrol[.]comにリダイレクトするように設定されたウェブサイトの多くが、BACKSWINGというプロファイリングツールもホストしていた事に気づいたようだ。

BACKSWINGは、以下のユーザーの情報を収集する。

そして、これらの情報をC&Cサーバーに送り返す。

FireEyeの調査によれば、BACKSWINGのバージョンはv1.0とv2.0の2つ存在し、v2.0は攻撃者によって設定されたウェブサイトのJavaScriptリソースに対してインジェクトされていたようだ。

BadRabbitを拡散した攻撃者達が、BACKSWINGを注入した事が100%確実なわけではないが、BACKSWINGを埋め込まれたウェブサイトの全てが1dnscontrol[.]comにリダイレクトされるように設定されていた事から、可能性は充分に高いといえる。

つまり、もしBACKSWINGを入れたのがBadRabbitを拡散したグループと同じだとすると、BadRabbitの拡散は金銭目的ではないという事が言える。

なぜなら、金銭目的でランサムウェアを拡散する攻撃者は、ユーザーのブラウジング情報を収集しようとはしないからだ。

もしそうだとすると、BadRabbitを拡散した攻撃者達は、何かしらの地理的な目的を求めてBad Rabbit拡散を行なった可能性が高い事が言える。

GoogleがPKPをChromeから実質的に排除へ

2017/10/28の午後、GoogleがChromeからPKPのサポートを縮小し、いずれPKP機能ごと排除する方針を発表した。

PKPとは、Public Key Pinningという機能で、HTTPSサイトを運営する人が使用する証明書に関わる機能のことだ。

PKPを使うことにとってサイト運営者は、サイト固有のHTTPヘッダー(PKPヘッダー)を設定する事が出来る。サイトに初めて接続する際に、ユーザーのブラウザの証明書を復号するための公開鍵のリストをダウンロードする。

ユーザーがサイトを再び訪れる時、ブラウザはそのリストの中から公開鍵を選び、その時の証明書を復号しようとする。

もし攻撃者がドメインを偽造し、本物の証明書を使用していたとしても、PKPで配られた公開鍵はマッチしない。その事から、ブラウザはウェブサイトの表示をブロックする。

この攻撃方法は、GitHubで公開されている。

蓋を開けたらPKPは問題だらけだった

PKPが発表された当初は、セキュリティ研究者を始め導入を喜んでいた。レイヤーが増えてセキュリティが高まることは良いことだからだ。

しかし、現実は上手く行かなかった。

PKPの機能を使って、万が一ユーザーが間違った公開鍵をダウンロードしてしまえば、そのサイトを二度と見ることは出来ない。

サイト運営者からしたら、PV数が減少すればそれに伴い広告収入も減少する。PKPによってユーザーがブロックされてしまったとなれば、サイト運営者はPKPの使用を避けてしまう。

更に言えば、攻撃者はウェブサイトのPKPをハイジャックし、攻撃者独自の公開鍵を発行してしまう事が出来る。情報漏えいが発覚した際に失効するようにしておけばいい。

上記で説明したのが、PKPが実装されたのにも関わらず殆どのサイト運営社が使用していない理由だ。2016年3月Neustarの行なった調査によれば、PKPを使用しているのは、HTTPSを実装しているウェブサイトのわずか0.09%であると言われている。

GoogleはPKPをChrome 67で排除することを検討

Googleは、2018年の5月頃にリリースされるであろうChrome 67において、PKP機能を排除する方針を固めている。既にオープンソースのChromiumでは排除されているので、時間の問題であろう。

MicrosoftがNTLM認証に関わる脆弱性をパッチ

MicrosoftがWindows NTLM認証に関わる脆弱性をパッチした。

Windows NTLM認証用のパスワードを、ユーザーと接する事なく盗み取る方法があった。

攻撃方法は非常に簡単で、高度な技術を必要としない攻撃方法のようだ。

攻撃する際には、細工したコードを組み込んだSCFファイルを、誰でも閲覧する事の出来るWindowsフォルダ内に保存しておけばいい。

SCFファイルとは何か

SCFファイルとは、Shell Command Fileの略で、Windows Explorerに関わるコマンドをファイルフォーマットにしたものである。

そのSCFファイルがフォルダ内に保存されると同時に起動し、ターゲットのNTLM認証用のパスワードハッシュを収集し、攻撃者の用意したサーバーに送信する。

攻撃者は、手に入れたNTLM認証用のパスワードハッシュを、専用のフリーソフトを用いれば復号化する事が出来る。

これでターゲットの端末へのアクセス権を手に入れる事ができ、権限のエスカレーション等を実行できるようになる。

共有フォルダについて

共有フォルダ設定をする全てのコンピュータが脆弱とは限らない。

共有フォルダを設定している場合でも、共有フォルダにパスワードがかかっている場合は安全のようだ。デフォルトではパスワードが設定される事から、殆どのユーザーが脆弱ではないようだ。

しかし、企業や学校、他にもパブリックなネットワークで共有フォルダを使っており、なおかつパスワードを設定していない場合は、気をつけなければならない。

パッチはWindows 10とServer 2016のみ提供

この脆弱性は、今年(2017年)の4月に、コロンビア人のセキュリティ研究者であるJuan Diego氏によって発見s慣れた。

Microsoftは、今月の定例アップデートに、本脆弱性のパッチを組み込んだようだ。ちなみに、10以前のバージョンのWindowsには、パッチが提供されていない。

そもそも何故攻撃が発生するのかは謎

Diego氏は、この脆弱性のエクスプロイトに関して「そもそも何故攻撃が可能なのか謎である」と公表している。

なぜならSCFファイルに含まれるコマンドの種類は非常に数が限られているからだ。実際に、Windowsエクスプローラのウィンドウを表示したり、デスクトップを表示する等のコマンドしか含まれていない。

攻撃者は、細工をしたSCFファイルをパスワード保護されていないフォルダに保存するだけでいいのだ。

Microsoftは、このエクスプロイトが発生している原因については一切公表しておらず、沈黙を貫いているようだ。

【日刊】エクスプロイトキットを使って拡散するMatrixランサムウェア、Apacheが4つの脆弱性をパッチ、APNICからWHOIS情報が漏洩するインシデントーー忙しい人のためのセキュリティニュース(2017/10/28)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

エクスプロイトキットを使って拡散するMatrixランサムウェア

Malwarebytesのセキュリティ研究者であるJérôme Segura氏が、MatrixランサムウェアがRIGエクスプロイトキットを使って拡散している事を発見した。

Matrixランサムウェアは2016年終盤にリリースされた直後に拡散されて以来、感染確認数は減少の一途を」とどっていた。

Matrixランサムウェアは、マルヴァタイジング(悪意のある広告)を掲載するウェブサイトを通して拡散される。

エクスプロイトする脆弱性は、以下の2つ。

- Matrixが突く脆弱性

Matrixランサムウェアに感染するためには、サイト訪問者が脆弱性パッチを当てていない端末でマルヴァタイジング広告を掲載するサイトを方慰問する必要がある。

Matrixランサムウェアに感染すると、端末内のファイルを全て暗号化し、全てのファイルの拡張子を".pyongyan001@yahoo.com"に変更してしまうという。

更に、Matrixランサムウェアは身代金請求を促す文章を、#_#WhatWrongWithMyFiles#_#.rtfというファイルに作成し、ロックされた画面に表示するようだ。

Apacheが4つの脆弱性をパッチ

The Apache Software Foundationが、OpenOfficeに関連する4つの脆弱性を、10月27日にパッチした。

パッチされた脆弱性は以下の4つ。

CVE-2017-9806

CVE-2017-9806は、アウトバウンド通信に関する脆弱性である。

攻撃者は、CVE-2017-9806をエクスプロイトして、悪意のあるコードを埋め込んだフォントを作成し、ターゲット端末に対して遠隔からコマンドを実行することが出来る。

CVE-2017-12607

CVE-2017-12607は、OpenOfficeで.PPTファイルを作れるDrawアプリケーションに関する脆弱性である。

上記の脆弱性(CVE-2017-9806)同様、アウトバウンド通信に関わる脆弱性であり、攻撃者は、CVE-2017-12607をエクスプロイトして、ターゲット端末に対して遠隔からコマンドを実行することが出来る。

CVE-2017-12608

CVE-2017-12608は、OpenOfficeでドキュメント作成をする際に使う機能である‘WW8RStyle::ImportOldFormatStyles’に関する脆弱性である。

上記の脆弱性(CVE-2017-9806)と(CVE-2017-12607)同様、アウトバウンド通信に関わる脆弱性であり、攻撃者は、攻撃者によって細工された.docファイルを用意して、ターゲット端末に対して遠隔からコマンドを実行することが出来る。

CVE-2017-3157

CVE-2017-3157は、OpenOfficeのワードプロセッサに関する脆弱性である。

OpenOfficeで作成された文書内に画像を埋め込むと、参照元である画像から、その画像を埋め込んだドキュメント作成者のOpenOfficeのバージョンなどの情報を引き出す事が出来る。

APNICからWHOIS情報が漏洩するインシデント

世界に3つある地域レジストリとしてIPアドレスの割当て、管理業務を行うAPNIC(Asia Pacific Network Information Centre)でWHOISの詳細情報が漏洩するインシデントが発生した。

インシデントが発生した事を公表したのは、eBayのRed Teamに所属するChris Barcellos氏だ。

10月12日に、Barcellos氏は、APACの地域レジストリが第三者のウェブサイトにダウンロード可能なデータとして掲載されていた事を発見した。

掲載されいたデータには、MaintainerとIRTオブジェクトへのパスワードが含まれていた。

Maintainerとは、誰がドメインレコードに変更できるかを司る情報である。

また、IRTオブジェクトとは、ネットワークへの不正アクセス等のログレポートを受け取る管理者の連絡先情報を含むデータを意味する。

先に述べた、漏洩したパスワードはハッシュ値で遭ったのだが、クラッカー達はハッシュ値から元のパスワードを復号できた可能性があると研究者は指摘している。

もしそうならば、WHOISデータが損なわれ、改ざんの被害に遭っているかもしれない。

APNICは引き続き調査を行い、被害状況を確認していくという。

【日刊】Androidのパスコードを変更するランサムウェア、SlackがSAMLに関するバグをパッチ、GoogleがChromeの深刻な脆弱性をパッチーー忙しい人のためのセキュリティニュース(2017/10/27)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

Androidのパスコードを変更するランサムウェア

一般的にランサムウェアといえば、端末内のデータを暗号化して身代金を請求するマルウェアとして認識されている。

しかし、この記事で紹介されているDoubleLockerは、Android端末内のデータを暗号化するのに加えて、画面ロック時のパスコードも変更してしまう。

暗号化した後は、身代金請求画面が表示され、24時間以内に身代金を支払うことを要求してくる。

DoubleLcokerを発見したESETはこう語る。

DoubleLockerがバンキングマルウェアという原型を持っていることから、ランサムバンカーと呼べるだろう。...実はワタチ達はこのランサムウェアの試作品を2017年の5月に確認していた。(原文記事より引用)

感染経路は、Adobe Flash Playerのプラグインだ。

ユーザーがプラグインをインストールすると、DoubleLockerはデフォルのホームボタン設定を変更する。ユーザーがホームボタンを押すとDoubleLockerが起動する仕組みとなっている。

また、DoubleLockerが変更するパスコードはランダムに生成されるもので、別のサーバーに送信されたり保存される事はないようだ。

つまり、ユーザーやセキュリティ研究者であってもPINコードの復元をすることが出来ない。(尚、攻撃者は遠隔からパスコードをリセットする事は出来るようだ。)

端末内のファイルは、AES暗号アルゴリズムを使って暗号化される。

復号化するためには、24時間以内に身代金を支払って攻撃者から復号キーを貰うしか無い。24時間以内復号化されないと、データは永遠に暗号化されることになるようだ。

SlackがSAMLに関するバグをパッチ

今週木曜日、Slackが”Severe”にランク付けされたSAML(Security Assertion Markup Language)に関する脆弱性をパッチした。

SAMLとは、複数のWebサービス毎にアカウントを作成してパスワードを管理する煩わしさを減らすための規格である。SAMLを使うことで、例えば航空会社で作成した認証情報を、レンタカー会社のウェブサイトでも使えるようにする事が出来る。

ひとつのアカウントで複数のサービスにサインイン出来る仕組みをシングルサインオン(SSO)というが、SAMLはSSOを簡単に実現するための手段であると言える。

話を戻そう。

Adobeのシニア・セキュリティ研究者のAntonio Sanso氏は、SlackのSAMLに関する脆弱性を2017年2月に発見した。Slackはバグを認め、Sanso氏に3000米ドル支払ったようだ。

Sanso氏は、今回のバグを"Confused Deputy Problem”と自身のブログで名付けている。

Confused Deputy Problemとは、権限エスカレーションにまつわる脆弱性である。

一般的に、コンピュータのソフトウェアにおける権限を与えられる場合は、特定のソフトウェアに限った権限を与えられるものだが、Confused Deputy Problemは一つのソフトウェアで与えられた権限を他の目的にも使用する事が出来るのだ。

Sansoが指摘したSlackのバグは、GitHubにログインするために使用した、既に失効したはずのSAMLの

GoogleがChromeの深刻な脆弱性をパッチ

今週木曜日にGoogleがデスクトップ向けのChromeブラウザにパッチを提供した。

攻撃者は、パッチされた”High-Severity"にランク付けされたバグをエクスプロイトすると 、スタックオーバーフロー攻撃をする事が出来る。

Windows7以降とMacOS10.5以降、32bitのLinuxディストリビューション等で使われる”V8オープンソースJavaScriptエンジン”に関連したバグのようだ。

Googleは、サードパーティ製の製品等にバグを発見する場合は公表しないポリシーがある為、今回のバグに関して詳細な情報を公表していない。

【日刊】日本を襲うUrsnifの攻撃、”Keranger”ーMac用ランサムウェアが拡散、jQuery公式ブログが不正アクセス被害ーー忙しい人のためのセキュリティニュース(2017/10/26)

こんにちは。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

Ursnifによるサイバー攻撃が日本を襲う

Ursnifが開発したバンキングトロイによる金融セクターに対する攻撃が、2016年から今まで多発している。

主なターゲットは、北米、ヨーロッパ、オーストラリア等の英語圏だが、2017年に入ってからは日本に対する攻撃件数が増加していると報告されている。

Ursnifの狙いとは

日本企業で主な標的とされているのは、銀行と、ペイメントカード関連業者であった。

しかし最近になっては個人のウェブメールアカウントや、クラウドストレージ、暗号通貨取引所など、攻撃対象が広がっているようだ。

Ursnifの拡散方法は、標的型メールだ。

これは、Ursnifによる攻撃が始まった当初から変化しておらず、正式な細工されたコードを含む添付ファイルを送りつけてターゲット端末にマルウェアをダウンロードさせる。

また、UrsnifからはHTMLリンクを記載したメールが送られて来ることもある。

このリンクは、JavaScriptが中に入っている”.zip”形式のアーカイブファイルであり、ファイルをダウンロードして解凍するとPowerShellが起動し、細工されたコードを実行する。

PowerShellが実行するコードは、遠隔のサーバーからペイロードをダウンロードし起動する。

この時に接続する遠隔サーバーは、第三者のドメインをハイジャックしたものではなく、攻撃者自ら用意したサーバーが使われているようだ。

過去記事でも紹介したが、Ursnifはマクロを使わずに、ユーザーがファイルを閉じるとPowerShellスクリプトを実行する攻撃手法を用いている。

IBM X-Forceによれば、Eメール送信数は火曜の夕方にピークに達し、実際に感染を試みるのが木曜と金曜。週末や週初めには比較的Ursnifによる活動が少ないと報告されている。

何故日本なのか

殆どの場合、サイバー攻撃を仕掛けるクラッカー達はローリスクでお金を手に入れられる機会を狙っている。その事から、セキュリティレベルも低く、ユーザーのセキュリティに関する知識も少ない地域がターゲットになりやすい。

そういった意味では日本は、他国と比較すると組織的なサイバー犯罪による被害を受けた経験が浅いと言える。

その事から、日本に対するサイバー攻撃が増加の一途を辿っているのだろう。

”Keranger”ーMac用ランサムウェアが拡散

2016年”Keranger”というMac用のランサムウェアが拡散した。

Kerangerは、Windows対象のランサムウェア同様、端末内のデータを暗号化して身代金を請求する。

暗号化されるデータには、Time Machineというバックアップソフトウェアでバックアップしていたデータも含まれる。

Macユーザーならわかると思うが、App Store以外でインストールされたソフトウェアはユーザーの許可がないと起動する事ができない設定になっている。

起動の許可を求められた際には端末の安全を考えて起動しないのが賢明な判断と言えるが、必ずしも全ユーザーが起動しないとは限らない。

ましてや、App Storeからインストールされたものでなくても、公式サイトからダウンロードされたソフトウェアなら起動しようと思うのが普通ではないだろうか。

実はKerangerを作成した攻撃者は、TransmittionというTorrentアプリを配布する公式サイトに侵入し、本物の.dmgファイルへのリンクを書き換え、Kerangerをバンドルする.dmgファイルに差し替えてしまった。

そのことに気付かず、ユーザーはKerangerを安全なアプリと思い込んでインストールしてしまうのだろう。

また、Macにデフォルト搭載されているMacGatekeeperというスキャンソフトの目を盗むために、Kerangerの作成者は、正式なApple開発者を示す証明書を使ってKerangerにサインをしているようだ。

Windowsに比べてMacのシェアが低いことから、主流となっているランサムウェアはまだWindows向けが多い。

しかし、Mac向けのランサムウェアを開発するRaaS(ランサムウェア・アズ・ア・サービス)も成長してきている。

今回紹介したKerangerもその一つで、ソースコードは全て公開されており、作成者にロイヤルティとして回収した身代金の30%を支払えば自由に使えるようになっていたようだ。

2016年に拡散されたランサムウェアなので古いものではあるのですが、まだ被害が確認されているようなので掲載しました。

jQuery公式ブログが不正アクセス被害

本日、jQueryの公式ブログが”str0ng”と"n3tr1x"と名乗る者によって不正アクセスの被害に遭ったと報告された。

jQueryとは、JavaScriptのライブラリとして有名で、今や至る所のウェブサイトで使用される程のライブラリである。

今回被害に遭ったブログ(blog.jquery.com)は、WordPressで作られたブログだった。

不正アクセスの内容は、上記した2人が、jQuery開発チームの主要メンバーであるLeah Silber氏の名前を使用して、”このブログはハックした!”等と書き込んだ事だ。

既に投稿自体は管理者によって削除されているのだが、The Hacker Newsがスクリーンショットを掲載しているので、気になる方はこちらから参照頂きたい。

尚、jQueryのコードファイルを保存しているサーバー(blog.jquery.com)に対して被害が遭った形跡は無いようだ。

今回の不正アクセスが起きた原因は、Silber氏がパスワードを使いまわしていた事だと言われている。

なぜならjQueryのメイン・ドメイン(jQuery.com)はこれまでに数回クラッキングされた事があるからだ。

今回の不正アクセスは、その時に流出した認証情報を使って行われたとみている。

【日刊】CoinhiveのDNSアカウントに侵入しマイニング報酬を搾取、LokiBotはバンキングトロイからランサムウェアに変化、”ダークウェブ”がスマホからアクセス可能にーー忙しい人のためのセキュリティニュース(2017/10/25)

お疲れ様です。いちです。

本日は以下のセキュリティニュースをお送りします。

それでは早速、参りましょう!

CoinhiveのDNSアカウントに侵入しマイニング報酬を搾取

本ブログで何回も紹介してきた、マイニングスクリプト関連の記事。

マイニングスクリプトとは、Webサイトに暗号通貨マイニング用のスクリプトを埋め込み、閲覧ユーザーのCPUリソースを使って暗号通貨・MoneroをマイニングするJavaScriptのことである。

そして今回は、とある無名のクラッカーが、マイニングスクリプト提供元である”Coinhive”のDNSサーバーをハイジャックしたのだ。

インシデントは10月23日の22時頃に発生した。

クラッカーは、CoinhiveのClaudflareアカウントにログインし、DNSレコードをCoinhiveのドメインから新しいIPアドレスに変更。新しいサーバーには、クラッカーによって作成されたcoinhive.min.jsが設置されていた。

既にマイニングスクリプトをウェブサイトに導入している場合でも、クラッカーが作成したスクリプトをロードしてしまう。

本来なら、Coinhiveとサイト運営者のマイニング報酬が3:7であるはずなのに、なんと6時間もの長い間、全ての報酬がクラッカーに対して支払われるようになっていた。

インシデントの原因は、CoinhiveがCloudflareに作成したアカウントのパスワードを、使いまわしていた事であると公表している。

実は、Coinhiveは、クラウドファンディングサイトのKickstarterでアカウントを所有していた。

Kickstarterは、2014年に情報漏えいの被害に遭っており、CoinhiveのID/パスワードの認証情報も流出していたのだ

Coinhiveは、インシデント以来管理者用のパスワードの定期的な変更をしたり、2段階認証を使用していたようだが、Claudflareの管理者パスワードを変更していなかった。

つまり、Kickstarterで流出したパスワードのままCloudflareの管理を行なっていたようなのだ。

Coinhiveは今回の件で被った損害に対して、全てのサイト運営社に対して報酬金の払い戻しをするとしている。公表によると、毎日平均ハッシュレート12時間分の報酬を支払うようだ。

Coihiveは9月半ばに始まった公式のサービスだが、マルウェア開発者等によって悪用されるケースが後を絶たないが現状だ。

Googleは、既にChromeにマイニングスクリプトをブロックする方法を模索しており、今回の事件でセキュリティに不安がることが明らかになった為、マイニングスクリプトという仕組みには逆風が吹いていると言っても過言ではない。

LokiBotはバンキングトロイからランサムウェアに変化

昨日の記事で紹介したLokiBotに関する新たな記事。

LokiBitに関して簡単に内容をおさらいしておこう。

LokiBotとは、Android4.0以降で動作するバンキングトロイである。

その動作は、公式の金融機関のアプリを起動した時にスクリーンオーバーレイをし、攻撃者が用意した公式画面によく似せたログイン画面を表示して、IDとパスワードを入力させるというマルウェアである。

そして今回紹介している記事で言われているのは、実はLokiBotを端末から取り除こうとすると、ランサムウェアに変化するという事だ。

具体的には、ユーザーがLokiBotに与えた管理者権限を取り消そうとすると、LokiBotは端末内のファイルを暗号化し始め、身代金請求する画面を表示するようだ。

この時請求される身代金は70米ドルから100米ドルで、ビットコイン建てで支払わなければならない。

セキュリティラボのSfyLabsは、身代金送付先のビットコインアドレスは150万米ドル相当のビットコインを所有しているが、LokiBotで得た身代金だけではないであろうと推測している。

実はLokiBotにはWindows端末をターゲットにするバージョンも存在しているようだ。そのバージョンは、Windows端末内に保存されているデータを盗み取るとされている。

”ダークウェブ”がスマホからアクセス可能に

IntSightsが発表したCyber Intelligence threat reportによれば、ダークウェブでなされていた闇取引が、Discord, Skype, Telegram等のメッセージング・アプリケーション上でなされる事例が最近増加しているようだ。

原因は、スマホの普及によってダークウェブへのアクセスする敷居が下がったことだと指摘する。

かつてダークウェブにアクセスしている人達の殆どは、基礎的なネットワーク仕組みを理解している必要があった。

例えば、ダークウェブには、”Tor”や"ï2p"等の匿名ブラウザを使わないとアクセスできず、犯罪者が摘発されないよう匿名性を高める為には、更に専門的な知識を必要とした。

しかし、昨今のスマホの普及で匿名ブラウザを簡単にインストール出来るようになった事で、ダークウェブにアクセスする人数が増加。

昔のように専門的な知識を持っている人に限らず、ダークウェブにアクセスして闇取引を行う人達が存在するようになったのだ。

それに伴い、犯罪者同士のコミュニケーション手段も容易に扱えるメッセージングアプリを使って行うようになった。

その結果、ダークウェブでされていた闇取引が、メッセージングアプリ上で行われるようになったのだ。

IntSightのレポートでは、中央集権的なサーバー上に置かれたウェブサイトではなく、閉ざされたコミュニティ間でのやり取りがされるようになってしまった事から、闇取引の摘発が更に難しくなってしまったと指摘している。

【号外】”BadRabbit”(ランサムウェア)がロシア、ウクライナを中心に感染拡大

ランサムウェア"BadRabbitを使ったサイバー攻撃がロシアや他の国々を襲った。

今週火曜日(2017/10/24)の出来事だ。

そこでこの記事では、BadRabbitに関して分かっている情報を、英語のリソースを参考にまとめていきたい。

Bad Rabbitとは何か?

(身代金を要求する画面のキャプチャ。Kasperskyより引用)

BadRabbitはランサムウェアの一種である。

これまで拡散されたランサムウェアの亜種ではなく、新種であるとされている。

(2017/10/25 追記)

Malwarebytesの分析によれば、今年の6月頃に流行したPetya/Not Petyaに使われたコードと重なるコードが多いようだ。

その事から、Malwarebytes Labsは、Petya/Not Petyaと開発者が関わっていると分析している。

Petya/Not Petyaの際に使われた手法と比べて、機能の高い暗号化モジュールを用いており、正式なドライバーとしてダウンロードされる事から前回で不満だった点を潰して、再度攻撃を試みているのだろう。

Bad Rabbitはどのように拡散するのか?

Bad RabbitのDropperはドライブバイダウンロード攻撃を使って拡散する。

ターゲットが公式のウェブサイトを訪問しているのにも関わらず、Dropperが攻撃者のネットワークからダウンロードされる。エクスプロイトは使用されないため、ターゲットはDropperを自分でダウンロードしなければならない。この時、DropperはAdobe Flash Playerを装っている。

Kaspersky Labsの報告によると、

現段階では、数多くのウェブサイトが攻撃者によってCompromised(改ざんや感染)されており、その多くはニュースやメディアウェブサイトである。

Bad Rabbitのターゲットは誰か?

BadRabbitはウクライナ、トルコ、ドイツ等で確認され、およそ200の組織・団体がターゲットとなっている。

Bad Rabbitによって起きた被害は何か?

ロシアではInterfaxという通信社、ウクライナではOdessa空港が被害に遭い、そこでは遅れの生じた飛行機の便まであったようだ。

ロシアでは重要インフラなどが停止する程の被害は出ていないものも、アメリカのDepartment of Homeland Security(アメリカ合衆国国土安全保障省)は、BadRabbitに関する注意喚起を促している。

Technical Analysis

ランサムウェアのDropperは

から拡散される。

ターゲットは、公式のニュースサイト等から、以上のURLが示すページにリダイレクトされる。

ダウンロードされるファイルの名前は、install_flash_player.exeで、ターゲットによって手動で起動されなくてはならない。

きちんと動作する為には、Administrator権限が必要なので、ターゲットがファイルを起動する際に、ポップアップが表示され、管理者権限で実行を許可する必要がある。

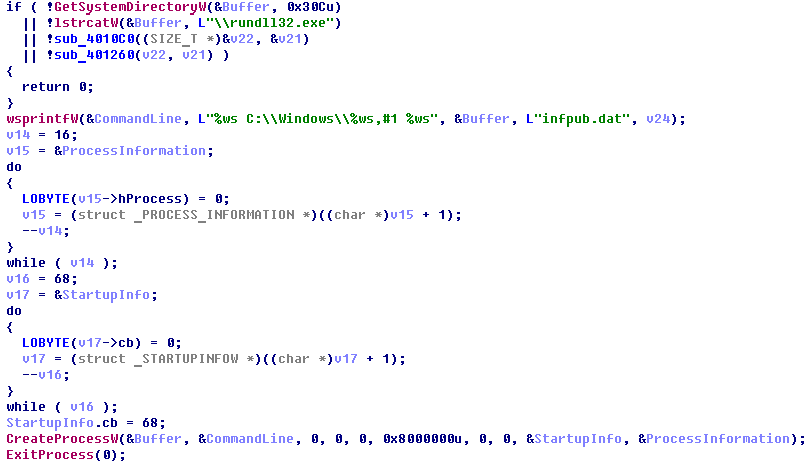

起動すると、悪意のあるコードを含んだDLLファイルをC:\Windows\infpub.datとして保存し、rundll32を使って起動する。

(悪意のあるコードを含むDLLの疑似コード。Kasperskyより引用)

infpub.datは、WindowsのNTLM認証のブルートフォース攻撃をする事ができる為、擬似乱数的なIPアドレスを持つWindows端末に対してログインが可能となる。

(ハードコードされた認証情報。Kasperskyより引用)

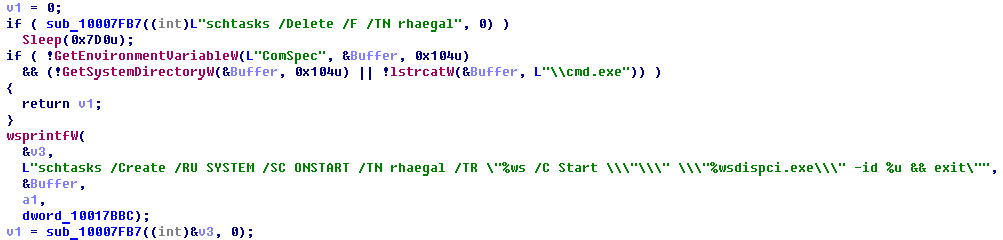

infpub.datは、悪意のあるコードを含むdispci.exeをC:\Windowsに保存。タスクを作成して起動する。

(タスクを作成し、.exeファイルを起動するコマンドを含む疑似コード。Kasperskyのサイトより引用)

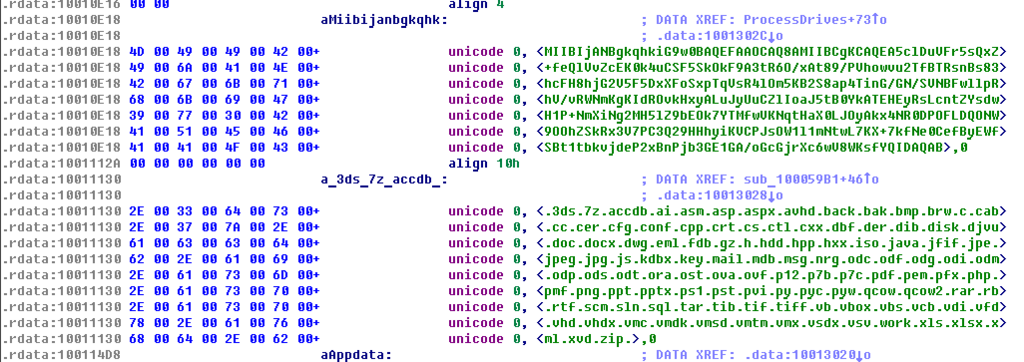

更に、infpub.datは典型的なランサムウェアとして機能する。組み込まれた拡張子リストを読み込みながら被害者端末内にあるデータファイルを検索し、RSA-2048キーを使って暗号化を始める。

(攻撃者の公開鍵と拡張子のリスト。Kasperskyより引用)

攻撃者の公開鍵は以下となる。

Public-Key: (2048 bit)

Modulus:

00:e5:c9:43:b9:51:6b:e6:c4:31:67:e7:de:42:55:

6f:65:c1:0a:d2:4e:2e:09:21:79:4a:43:a4:17:d0:

37:b5:1e:8e:ff:10:2d:f3:df:cf:56:1a:30:be:ed:

93:7c:14:d1:b2:70:6c:f3:78:5c:14:7f:21:8c:6d:

95:e4:5e:43:c5:71:68:4b:1a:53:a9:5b:11:e2:53:

a6:e4:a0:76:4b:c6:a9:e1:38:a7:1b:f1:8d:fd:25:

4d:04:5c:25:96:94:61:57:fb:d1:58:d9:8a:80:a2:

1d:44:eb:e4:1f:1c:80:2e:e2:72:52:e0:99:94:8a:

1a:27:9b:41:d1:89:00:4c:41:c4:c9:1b:0b:72:7b:

59:62:c7:70:1f:53:fe:36:65:e2:36:0d:8c:1f:99:

59:f5:b1:0e:93:b6:13:31:fc:15:28:da:ad:1d:a5:

f4:2c:93:b2:02:4c:78:35:1d:03:3c:e1:4b:0d:03:

8d:5b:d3:8e:85:94:a4:47:1d:d5:ec:f0:b7:43:6f:

47:1e:1c:a2:29:50:8f:26:c3:96:d6:5d:66:36:dc:

0b:ec:a5:fe:ee:47:cd:7b:40:9e:7c:1c:84:59:f4:

81:b7:5b:5b:92:f8:dd:78:fd:b1:06:73:e3:6f:71:

84:d4:60:3f:a0:67:06:8e:b5:dc:eb:05:7c:58:ab:

1f:61

Exponent: 65537 (0x10001)

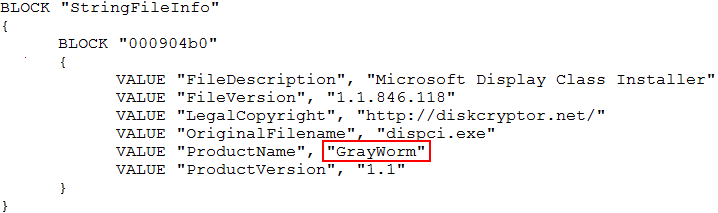

.exeファイルのdispci.exeは、DiskCryptorという公式ツールのコードを元に作成されていると思われる。

dispci.exeは、被害者端末のディスクを暗号化するモジュールとして機能し、ブートローダーの設定を変更し、通常の起動プロセスを禁止する。

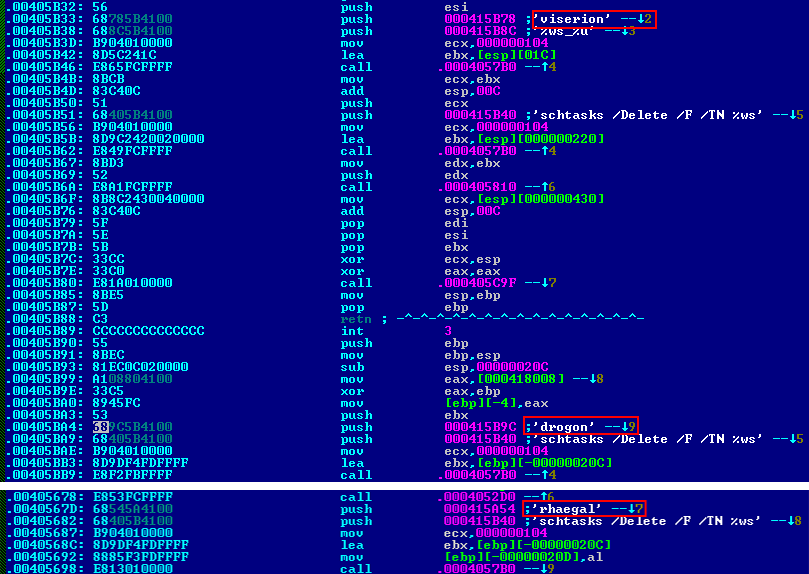

面白いことに、このマルウェアを作成した攻撃者は、大人気TVシリーズの”Game of Thrones”のファンであることだ。

マルウェアの中で定義されている変数の名前が、同作品に登場するキャラクターの名前になっている。

(”Game of Thrones”に登場するドラゴンの名前。Kasperskyより引用)

(”Game of Thrones”に登場する登場人物の名前。Kasperskyより引用)

Kasperskyの公表する対処法としては、

- エンドポイントセキュリティ等、全てのプロテクション・メカニズムを有効化する事。

- アンチ・ウイルスのデータベースを直ちにアップデートする

- アプリケーションの起動に関わる設定の中から、Default Denyを有功化し、見覚えのないファイルの実行を拒否する。

Kaspersky社のアンチウイルスソフトでは、以下のシグネチャによって検知される。

- Trojan-Ransom.Win32.Gen.ftl

- Multi.Generic

- PDM:Trojan.Win32.Generic

IOCs:

- http://1dnscontrol[.]com/

- fbbdc39af1139aebba4da004475e8839 – install_flash_player.exe

- 1d724f95c61f1055f0d02c2154bbccd3 – C:\Windows\infpub.dat

- b14d8faf7f0cbcfad051cefe5f39645f – C:\Windows\dispci.exe

- ランサムウェア「BadRabbit」が猛威、交通機関やメディアに被害

- Bad Rabbit ransomware: A new variant of Petya is spreading, warn researchers

- Russian News Agency Interfax Faces ‘Unprecedented’ Hacker Attack

- 24日に大規模サイバー攻撃とロイターなど

- ランサムウェア『Bad Rabbit』について超絶簡単にまとめてみた。 #BadRabbit

- BadRabbit: a closer look at the new version of Petya/NotPetya

- Bad Rabbit ransomware attacks computer networks masquerading as Adobe Flash

- Bad Rabbit used NSA “EternalRomance” exploit to spread, researchers say

- A new, virulent ransomware epidemic is fuelled by yet another leaked NSA cyberweapon

- Bad Rabbit ransomware attacks computer networks masquerading as Adobe Flash

- Bad Rabbit used NSA “EternalRomance” exploit to spread, researchers say

- A new, virulent ransomware epidemic is fuelled by yet another leaked NSA cyberweapon

更新履歴

2017/10/25 14時52分 初稿

2017/10/25 18時10分 Petya/Not Petyaの進化版である旨を追記

2017/10/27 17時43分 Referenceにニュース記事を追記

【日刊】LokiBotがAndroid端末をターゲットに拡散、TyrantランサムウェアがVPNアプリを装い感染拡大・イラン、企業PCのリモートアクセス用認証情報がたった3ドルーー忙しい人のためのセキュリティニュース(2017/10/24)

お疲れ様です。いちです。

毎日セキュリティニュースを追っていますが、今日ほどランサムウェアのニュースで溢れていたのは初めてではないでしょうか。

Bad Rabbitについては別記事で紹介していますので参照下さい。

それでは本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

LokiBotがAndroid端末をターゲットに拡散

SfyLabsのセキュリティ研究者はAndroid上で動く新たなバンキングトロイ”LokiBot”を発見した。

Lokibotは、主にAndroid用のモバイルバンキングアプリをターゲットとし、それらアプリの画面のログイン画面の上に被さるようにオーバーレイとして表示する。

LokiBotは既にクラッカー集団の集まるフォーラムで売買取引が行われており、付帯する機能すべてを利用するにはおよそUSD2,000もの金額をビットコイン建てで支払わなければならない。

LokiBotの機能は、他のAndroid向けマルウェアと比べてユニークだ。まずはじめに、モバイルブラウザを起動、URLにアクセスし、SOCKS5プロキシーをインストールする。その目的は、アウトバウンド通信をリダイレクトするためだという。

更に、自動でSMSを送受信する機能が備わっており、被害にあったターゲットの連絡帳にアクセスして保存されている宛先全てのSMSを送りつける事が出来る。

最後にLokiBotは、あたかも他のアプリが通知を出しているかのようにに思わせる”偽の通知”を出すことが出来る。例えば、ユーザーが他のバンキングアプリ上で”入金”があった事を示す通知を受け取ると、口座にログインしようとする。その際にオーバーレイで偽のログイン画面を表示し、IDとパスワードの認証情報を取得する。

また、LokiBotはランサムウェアとしても機能する。

対象バージョンはAndroid 4.0以降のOSとなり、インストールする際には”管理者権限”を要求してくる。

管理者権限を獲得するとすぐにAndroid端末内のデータを暗号化し始め、ランサムウェア特有の画面を表示する。請求される身代金はUSD70〜100だ。

TyrantランサムウェアがVPNアプリを装い感染拡大・イラン

Iran CERTCC(The Iran Computer Emergency Response Team Coordination Center)が、セキュリティアラートを発した。

アラートの内容は、Tyrantというランサムウェアがイラン国内で拡散されている事を知らせるものだ。

Iran CERTCCによればTyrantは、PsiphonというVPNアプリを装ってターゲット端末に侵入し、端末内のデータを暗号化する。

また、Tyrantは”DUMB”というランサムウェアから派生した亜種でと分析されている。

DUMBは2017年1月ごろに発見され、6月にはポーランド版の亜種も確認されている。

DUMBが発見された当初は、スクリプトキディによる仕業だと思われていたようだ。なぜなら暗号鍵を暗号化したファイルの中に保存してしまうなど、稚拙なコードが散見されたからだ。

今回イランで拡散されているTyrantも同様に、洗練されたスキルを持つプロフェッショナルが作成したとは言い難いマルウェアと言われている。

全てのランサムウェア対策として言えることだが、Tyrantの対策としてOSのアップデートをして脆弱性を潰しておくといいだろう。

そしてPsiphonをダウンロードする際は、サードパーティのサイトからダウンロードするのではなく、公式サイトからダウンロードする事をお薦めしたい。

企業PCのリモートアクセス用認証情報がたった3ドル

ダークウェブのあるウェブサイトでは、ヘルスケア、教育、政府、小売等の様々な企業や団体が所有するデスクトップPCへのリモートアクセス用IDとパスワードを最低3ドル程度で販売している。

Windows PCに標準で搭載されているRDPだが、普段は仮想環境などにアクセスするために使われるプロトコルである。

つまりRDPでアクセスするためのIDとパスワードを入手する事で、攻撃者はターゲットとなる団体の管理者権限にアクセスする可能性が生まれる。

ダークウェブでは、そのRDP用アカウントが、Windows XPだとおよそ3ドル、Windows 10だとおよそ10ドル程度で販売されている。認証情報の値段は、ターゲットとなる居住国とどれ程最近に入手された情報かによって変わる。

2016年に開設されたダークウェブのサイト、”Ultimate Anonymity Services”では、35,000ものRDP用認証情報が販売されていたようだ。

【日刊】ファイルレス・マルウェアの隠れた脅威、”APT28”、"FancyBear"によるセキュリティ専門家への攻撃、チェコ共和国の選挙時にDDoS攻撃--忙しい人のためのセキュリティニュース(2017/10/23)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

ファイルレス・マルウェアの隠れた脅威

マルウェアの急速な増加は驚異的で、一分間の間に4つ新しい種類が生まれているようだ。

エンドポイントセキュリティ等を開発するセキュリティ企業と、クラッカー達はいたちごっこを繰り返しながら、開発競争を進めている。

そんな中でも、最近話題になっているのが、ファイルを持たない”ファイルレス・マルウェア”だ。

今回紹介している記事では、そんなファイルレス・マルウェアについて解説している。ファイルレス・マルウェアについて、簡単にまとめておきたい。

ファイルレス・マルウェアとは

ファイルレス・マルウェアとは、文字通りファイルを持たないマルウェアのことを意味する。

その性質のために、従来のファイルスキャンを回避する為検知されずにターゲット端末に侵入することが出来る。

現在広く使われているエンドポイントセキュリティは、マルウェアファイルの特徴を記したシグネチャとマッチングさせて脅威を検知しているが、ファイルレス・マルウェアはそもそもスキャンするファイルが存在しないのだ。

以下、ファイルレス・マルウェアがどのような攻撃を行うのか簡単にまとめる。

ファイルレス・マルウェアの侵入・攻撃方法

まず攻撃者は、囮のワードファイル等を用意してターゲットの端末に無害なファイルをダウンロードさせる。

ユーザーがそのドキュメントを開いたり、閉じたりする等の動作をスイッチとしてPowerShellコードを実行させる。この手法は、過去の記事でも紹介した通りである。

他にもRAMやレジストリ、カーネル等に直接、悪意のあるコードを書き込んでしまうファイルレス・マルウェアも存在する。

PowerShell上で実行するコードに関しては、再起動される事でコードが終了してしまう可能性があるが、RAMやレジストリ等に書き込まれたコードは、再起動される毎に新たにコードに書かれたコマンドが実行される。

実際に銀行などがファイルレス・マルウェアの被害に

今年の始め頃に、40カ国以上の規模で、100を超える銀行や金融機関がファイルレス・マルウェアの被害に遭った。

その段階ではファイルレス・マルウェアを使った攻撃は一般的ではなかった為、被害にあった企業は対応に追われた。

実際に被害にあった企業を担当するあるセキュリティ専門家は、マルウェアソフト”Meterpreter”のコピーをマイクロソフト・ドメイン・コントローラーの物理メモリに発見したという。

この時の攻撃では、PowerShellを使ってメモリに書かれたMeterpreterを呼び出し、被害にあった銀行のATMにアクセスしようとしていたと公表されている。

他にも、今年の2月にはロシアの銀行が被害にあった。

ファイルレス・マルウェアを使って、被害にあった銀行のATM8台をコントロールし、およそ80万ドル(およそ9千万円)もの金額を盗み出した。

被害にあった企業のバックエンドネットワークや、ATMにはマルウェアが仕込まれたログは存在しなかったものの、ATMのHDDにはマルウェアが活動した痕跡を示すログがあったという。

その事から、HDDにマルウェアが直接書き込まれており、遠隔から管理者権限のあるユーザーのコマンドを使って、攻撃を実行したと思われている。

”APT28”、"FancyBear"によるセキュリティ専門家への攻撃

10月始め、ロシア系のクラッカー集団が新たなプロジェクトを起ち上げ、アメリカのサイバーセキュリティカンファレンスの参加者をターゲットにした。

この集団はAPT28、又の名をFancy Bearという。

Fancy Bearは、Conference_on_Cyber_Conflict.doc"というドキュメントを作成。ドキュメントの内容は、2ページのCyConのイベントパンフレットだったという。

ドキュメントにはマクロで書かれたスクリプトが仕込まれており、文書を開いた時にマクロ機能をONにすれば、バックエンドがターゲットの端末にダウンロードされるようになっていた。

マクロが実行された時にダウンロードされるのはFancyBearが攻撃をする際に頻繁に使用する、Reconnaissance用マルウェア"Seduploader”だという。

Seduploaderは、FancyBearによって何年も前から使われてきたマルウェアで、2つのファイルで構成される。

1つはDropper、もう1つはPayloadだ。

以下、Dropperについてまとめる。(Payloadに関しては、Cisco Talosのサイトで実際のペイロードの画像が貼り付けられているのでそちらを参照いただきたい。)

Dropperについて

Dropperは、以下の2つのファイルをインストールする。

- Dropperの仕組み

- netwf.bat・・・netwf.dllを実行する

- netwf.dll・・・ペイロード

また、Dropperは、以下の2つの仕組みで実行される。

- Dropperの仕組み

- HKCU\Environment\UserInitMprLogonScriptが、netwf.batを実行する。

- 世COMコンポーネントであるMMDeviceEnumeratorのハイジャック。CLSIDは{BCDE0395-E52F-467C-8E3D-C4579291692E}。

(Payloadに関してはCisco Talosのサイトを参照して頂きたい。)

そして最後に、rundll32.exeがペイロードを実行する。COMコンポーネントのハイジャックが実行された場合は、explorer.exeによって実行される。

その場合、explorer.exeはMMDeviceEnumeratorのクラスをインスタンスし、ペイロードを実行する。

このインシデントに関して、カンファレンス主催者はCyConのウェブサイトで注意喚起をしている。

カンファレンスの出席者が、主に大企業や政府機関のセキュリティ専門家達となるので、この攻撃を踏み台にしてそれらの組織のシステムへ攻撃を行う足がかり的な攻撃と見ていいだろう。

このイベントはセキュリティ専門家向けのイベントなので、マクロウイルスを使うのは正直現実的な判断とは言えないのでは無いだろうか。せめて、ゼロデイ脆弱性を使ったエクスプロイトをすべきだったのではないだろうか。

チェコ共和国の選挙を狙ったDDoS攻撃

先週の金〜土にかけて行われたチェコ共和国の議員選挙の結果を掲載するウェブサイトが、DDoS攻撃の被害に遭っていた事が明らかになった。

DDos攻撃の被害に遭ったのは、チェコ政府直轄の統計機関(CSU)のウェブサイトだ。

同ウェブサイトは、ポピュリスト系の政党である”Action of Dissatisfied Citizens(不満を抱く国民達の行動)”党から出馬した、 Andrej Babiš氏が当選した事実を掲載していた。

Andrej Babiš氏は、選挙の得票率は30%を記録し、他の候補者を圧倒した得票率を叩き出した。

DDos攻撃による選挙の結果に影響はなかった為、DDoS攻撃の目的が明確ではないが、恐らくポピュリスト系の政治家が当選した事に不満を持った何者かが攻撃を仕掛けたとみている。

当選したAndrej Babiš氏は、億を超える資産を持つ資産家である事から、アメリカのトランプ大統領のように嫌悪している人は少なからずいるに違いない。

ちなみに今年の初めにも、チェコ共和国の外務省職員を標的にしたサイバー攻撃が発生しており、当時の外務大臣であったLubomir Zaoralek氏の個人的なEメールなどが流出した被害があったようだ。

SNSを使った選挙活動が一般的になってきた今、正しい情報を取得する為に政府機関のウェブサイトにアクセスする人が増えています。

このような攻撃の被害に遭うと、政治家に対する国民からの信頼を揺るがしてしまい、選挙の影響に左右する事態になりかねません。国政にかかわる選挙だと尚更、様々な人の利権に影響するので注意が必要です。あらゆる機関も、セキュリティ対策を強化しておくべきでしょう。

【日刊】Microsoft DDEをエクスプロイトして広がるLockyランサムウェア、GoogleがDNS over TLSをテスト実装--忙しい人のためのセキュリティニュース(2017/10/22)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

Microsoft DDEをエクスプロイトして広がるLockyランサムウェア

マイクロソフトOffice製品を使用したマルウェアの拡散方法として一般的なのはマクロウイルスだ。

しかし、最近マクロを実行せずに悪意のあるコードを実行し、Lockyランサムウェアを拡散されている。

拡散に使われている機能は、Microsoft Dynamic Data Exchange(DDE)だ。

DDEを簡単に説明すると、違うOffice製品同士のデータを呼び出す機能の事をいう。

例えば、Wordファイルの中で表を使用したい時に、別のエクセルファイルの表を呼び出す事が出来る機能だ。この機能を使えば、エクセルファイルの表を更新した際に自動でワードに呼び出された表も更新される。

DDEの本来の使い方としては、プロパティやカスタムフィールドと言い換えられる、任意の文字列を入力するフィールドである。そのフィールドにエクセルやワード等のプログラムを起動するコードを記入する。

DDEをエクスプロイトした機能は、単純にワード等のOffice製品を起動せず、コマンドプロントを起動して悪意のあるコードを実行する。

DDEを含むドキュメントを開くと、まず”他のファイルを参照している”メッセージを表示する。

次に、攻撃に使われているファイルを実行していた場合は、更にコマンドプロントを実行する許可を求めてくる。

DDEを普段から使っている人からすると、そのようなメッセージを注意深く読まずに実行を許可してしまう可能性が非常に高い。

その事から、DDEをエクスプロイトしてLockyランサムウェアに感染する被害が広がっているようだ。

マイクロソフトは、『DDEを悪用して攻撃を行われている事に間違いはないが、脆弱性ではない』と回答。

DDEはマクロよりも古く、意図した通りにポップアップメッセージを表示するからだ。

GoogleがDNS over TLSをテスト実装

Androidディベロッパー向けのニュースサイトXDAが公表したニュースによれば、GoogleはAndroidにDNS over TLS機能を試験的に利用可能となった事を明らかにした。

DNS over TLSは、IETF(Internet Engineering Task Force)によって試験運用が推奨されていたプロトコルで、DNSトラフィックをTLSで暗号化するプロトコルの事をいう。

いわば、HTTPトラフィックを暗号化したHTTPSのようなものだ。

DNS over TLSをする事によるメリットは、ユーザーのクエリとISPからアサインされるIPアドレスが紐付けられる事がなくなるという事だ。つまり個人名を割り出すことが難しくなる。

XDAによれば、Androidのディベロッパー達はアプリを開発する際に、DNS over TLSの機能をON/OFFスイッチで追加できることになっているという。

現段階では未だDNS over TLSがOSに実装されたのか、今後のアップデートで実装されるのかは不明だが、試験運用している事は前向きに検討しているという事だろう。XDAは、Android 8.1あたりでDNS over TLSが公式に実装されると予想している。

【日刊】Equifaxの情報漏えいから得られる教訓、いたずらでDDoS攻撃を仕掛けた19歳の少年が3年懲役実刑--忙しい人のためのセキュリティニュース(2017/10/21)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

それでは早速、参りましょう!

Equifaxの情報漏えいから学べる事

先月、9月初旬に発覚したアメリカのクレジット情報企業”Equifax”の大規模な情報漏えい被害に関して、今後活かせる事をまとめている記事。

この記事は、インシデントの前、インシデント発覚後、インシデント公表後の3段階に分けてそれぞれ振り返りを行っているので、このまとめでも三段階に分けてそれぞれ見ていきたい。

インシデントが起きる前

Equifaxは、サイバー攻撃がApache Strutsの脆弱性をエクスプロイトした攻撃だったと公表している。Equifaxが攻撃を受けるずっと前から、既に他の企業でインシデントが発生しており、パッチも提供されていた。

にもかかわらず、Equifaxはアップデートを行わず、インシデント発生を許してしまった。

この段階で得られる教訓は以下になる。

- 学べること

- 攻撃者がどのような手段を使って、自分の管轄下にあるインフラ、ユーザー、プロセスを攻撃してくるのか把握し、システムの弱点と、攻撃者の可能なアクセス経路について知る。

- 自分の管轄下にあるシステムに対して、攻撃者がどのような手段を使って攻撃してくる可能性があるかを理解し、どうしたらデジタル資産を守れるか前向きに検討する。

- サイバーセキュリティ業界の動向とトレンドを掴むためにスレットインテリジェンスプログラムを構築し、それに基いてセキュリティ管理を行う。

- 業界で基本とされている、攻撃からシステムを守る方法を深めたり、パッチ当て・アップデートを定期的に行う等のセキュリティ文化を自社に広める。

- 社内秘の情報を含む通信を全て暗号化し、ネットワークのセセグメント化を行う。

- ユーザーに対して、パスワード管理方法や認証システムの強化に関して教育を行う。

- 攻撃が起きることを想定した上で、自社の防御プラン、インシデントレスポンス方法のレビューと強化を行う。

インシデント発覚後

今回Equifaxは情報漏えいのインシデントレスポンスを行う必要があっただけでなく、自社のCEOがインシデント発覚前に大量の自社株を売り払っていた。その事からインサイダー取引の疑いをかけられ、政府からの調査も入っていた。更に、Equifaxのカスタマーサービスが、顧客からの問い合わせに対応するキャパシティがなかった。

この段階で得られる教訓は以下になる。

- 学べること

- インシデントに関する情報公開を信頼できる個人だけに留める事で、二次災害の発生を防ぐ。どんなに組織が迅速に対応出来るとしても、インシデント発見から公表までに時間がかかる事は自然である。

- 世間から会社に対する信頼がを損なう事を予想しつつも、世間からどのような評判が立ち、自分の行動がどのような結果を生むか可能な限り分析する

- 計画されているレスポンス方法を分析し、インシデントが起きたとしても対処できる程の余力(通信インフラ、人員など)を常に確保しておく。

インシデント公表後

インシデント公表後は、セキュリティ研究者やクラッカー達が、インフラに他の脆弱性が存在するか探しに来る。Equifaxのインシデントのときには、顧客のクレジット情報の不正利用を報告するためのポータルサイトが安全でないことが発見された。ニュースが拡散された際には、今回のインシデントは誰の責任で、どのデータが漏洩し、どのようにデータが使用されたか質問が殺到する。これらの質問の答えが、被害にあった企業とその顧客に対する影響を物語る。

この段階で得られる教訓は以下になる。

- 学べること

- インシデントが発生した際には明確なコミュニケーションを行う。何が分かっていて、何が不明なのかを公表する。メディアからの推測は、企業に対する世間の信頼を損なう危険性がある。

- インシデントによって漏洩したデータがオンライン上で取引されていないかリサーチする。インシデントによって獲得したデータが金銭目的のものか知るだけで、その後に発生する更に大きなインシデントに対する対処方法が変わってくるからだ。

Equifaxのインシデントは、世界中の企業に対して継承を鳴らしたインシデントであった。セキュリティ管理者や企業役員はこの機会を使って、自社のネットワークインフラにどんな穴があるか分析する事ができる。本インシデントに関する情報がさらに公開されれば、セキュリティ対策を更に強化することができるようになるだろう。

いたずらでDDoS攻撃を仕掛けた19歳の少年が3年懲役実刑

アメリカの裁判所が、いたずらでDDoS攻撃を仕掛けた19歳の少年に対して、懲役3年を言い渡した。

懲役の対象となった彼の行為は2016年の10月頃、アリゾナ州のMariposa郡で発生した。

彼の罪は、アメリカの緊急通報システムである”911”のネットワークに対してDDoS攻撃を仕掛けた事だ。

少年の名はMeetkumar Hiteshbhai Desaiで、彼は元々Desaiはバグハンターとして活動していた。

Desaiのしたイタズラは以下のステップになる。

- Desaiのいたずら

実は、Desaiは2種類のマルウェアを作成し、本当は”リンクを踏んだiOS端末にポップアップを表示する”マルウェアのリンクを貼り付けようとしていた。

しかしDesaiは、もう一方のマルウェアを配布してしまい、結果的に有罪判決を言い渡されてしまった。

【日刊】13年ぶりにトロイの木馬”Hacker's Door”が復活、IoTデバイスを狙う巨大なボットネット”Reap”を確認、Whole Foodsのインシデントが”解決”--忙しい人のためのセキュリティニュース(2017/10/20)

お疲れ様です。いちです。

本日は以下のセキュリティニュースのダイジェストをお送りします。

- 13年ぶりにトロイの木馬”Hacker's Door”が復活

- IoTデバイスを狙う巨大なボットネット”Reap”を確認

- Whole Foodsのインシデントが”解決”

- IBMが”うっかり”自社サイトのドメインを失効したまま放置

それでは早速、参りましょう!

13年ぶりにトロイの木馬”Hacker's Door”が復活

2004年から2005年にかけてダークネットで販売され多くのクラッカー達が使ってたトロイの木馬『Hacker's Door』による攻撃が、最近になってCylanceのセキュリティ研究者によって再び確認された。

実は、Hacker's Doorが確認されるのは13年ぶりだ。

現在Hacker's Doorは、開発者である”yyt_hac”と名乗る人物によって個人的に販売されており、現代の64bit OSにも対応できるようにアップデートされた。

Hacker's Doorの影響について以下にまとめる。

- Hacker's Doorの挙動

- ターゲット端末のシステム情報を収集

- スクリーンショット、ファイルの収集

- 追加ファイルのダウンロード

- 他のプロセス・コマンドの実行

- プロセスのリストとKill

- Telnet通信、RDPサーバーの開設

- 現行セッションからWindowsの認証情報の取得

今のところHacker's Doorを使った攻撃が多く確認されていないのだが、現段階で中国のAPT専門クラッカー集団”Winnti”による使用が確認された。

Winntiは、Kasperskyが2013年にWinntiに書いたブログ記事によると、2009年に35ものゲーム開発者用サーバーに侵入し、ゲームの海賊版を開発するためのソースコードや、ゲーム内の仮想コイン等を盗み出そうとした。

今Cylanceの研究者たちがが手に入れているデータでは、Winntiがどのような目的を持ってHacker's Doorを使っているのかは不明だが、Winntiの過去の攻撃傾向を見ると、RATを使って金銭に関わるデータを盗み出している事が多い。

したがって、Winntiは今回のHacker's Doorを使った攻撃においても何かしら”お金に関わる”データを狙っている可能性が高いといえる。

IoTデバイスを狙う巨大なボットネット”Reap”を確認

9月中旬から、これまでに確認された事のなかったIoTデバイスを狙うボットネットが確認されている。

このボットネットはIoT_reaper、又はIoTroopと呼ばれている。(以下、Reaperとする)

中国のQihoo 360 Netlabと、イスラエルのCheck Pointによって、Reaperが確認された。

Netlabの調査によれば、昨日(2017/10/19)の段階で、Reaperが管理するC&Cサーバーの1つは、10,000台ものボットをコントロールしているという。

IoTデバイスを狙うボットネットとしては、2016年9月下旬に発生したDDoS攻撃を引き起こした”Mirai”ボットネットの記憶が新しいと思う。

だがMiraiと、今回発見されたReaperを比べると、その拡散方法が違っているようだ。

Miraiの場合、主なターゲットはIPカメラやインターネットルーターだった。

それらに対して、オープン設定になっているTelnetポートをスキャンし、攻撃者が事前に容易したデフォルトID/パスワードリストでログインしようとしたのだ。

一方Reaperは、未パッチの脆弱性をエクスプロイトする。

つまり、既にPoCが公開されている脆弱性を使って、パッチされていないシステムが無いかスキャンするようだ。

そして脆弱性のエクスプロイトが成功すると、ターゲット端末をC&Cサーバーに接続し、ボットネットの一員とする。

デフォルト設定を使わずにID/パスワードを変更していても、定期的にパッチが当てられていなかったり、アップデートが用意されていないIoTデバイスの方が多いことは想像に難くない。

その為、QihooとCheck Pointのセキュリティ研究者は、「Miraiボットネットよりも大規模なDDoS攻撃が発生する可能性がある」と予想している。

Reaperがターゲットとするデバイスを以下にまとめる。

- Reaperのターゲット

- D-Link 1, D-Link 2

- Netgear 1, Netgear 2

- Lynksys

- GoAhead

- JAWS

- Vacron

- AVTECH

- MicroTik

- TP-Linkルーター

- Synology NASデバイス

- Linuxサーバー

以上が、本記事の執筆段階(2017/10/21)でわかっている、Reaperがエクスプロイトする脆弱性である。

未だにReaperによるDDoS攻撃は確認されていないようだが、DarkReadingの記事によれば、”30日以内に大規模なDDoS攻撃が発生する可能性がある”と指摘している。

未だにボットネットとしては成長段階にあるため、今後さらに脆弱性が追加され、近々大規模な攻撃が行われるであろう。

- 50万台のIoTデバイスを乗っ取ったDDoS攻撃「Mirai」の引き金になったダメすぎるパスワード60個

- A Gigantic IoT Botnet Has Grown in the Shadows in the Past Month

- THE REAPER IOT BOTNET HAS ALREADY INFECTED A MILLION NETWORKS

- A Gigantic IoT Botnet Has Grown in the Shadows in the Past Month

- 先端技術セミナー

Whole Foodsのインシデントが”解決”

先月”WholeFoods”で起きたインシデントが解決したようだ。

WholeFoodsが実施した対処法は、クレジットカード情報が漏洩した店舗でPOSシステムの入れ替えとの事。

尚、WholeFoodsを先月買収したAmazon.comのクレジットカード情報漏洩は発生していないと公表している。

IBMが”うっかり”自社サイトのドメインを失効したまま放置

先月の9月6日の20時、DNS逆引きとグローバル・ロードバランシング・サービスが使用不能になった事があったようだ。

IBMの調査によると、上記2つのサービスが接続していたドメインの有効期限が失効しており、”Hold”ステータスになったままだったという。

失効したドメインは以下の2つ。

- global-datacenter.com

- globaldatacenter.net