LinkedIn AutoFillを悪用してユーザーデータを収集。LinkedIn社は直ちに修正済み。

シカゴの18歳のバグハンターは、LinkedInのソーシャルボタンに脆弱性があることを報告した。

この脆弱性は「LinkedIn AutoFill」に存在した。

LinkedInプラットフォームの機能で、一部の公的求人ポータルまたは私的な求人アプリケーションページにある「LinkedInでオートフィルする」ボタンに機能する。

このボタンは、求人申込書に追加するためのもので、押されると、LinkedInウェブサイトへのクエリを作成し、ユーザーのデータを取得し、ジョブ・アプリケーション・フォームに埋め込む。

ボタンを拡大したページ全体を覆う

このボタンは便利で便利だが、先週、セキュリティ研究者のJack Cable氏は、どのWebサイトでも秘密のユーザーデータ収集操作を悪用する可能性があることを発見。

同氏は、本日発表されたレポートでは、どのWebサイトでもこのボタンを秘密裏に埋め込み、いくつかのCSS設定を調整してボタンのサイズを変更し、画面全体をカバーするのである。

このタイプの悪質なウェブサイトを訪れるどのユーザも、ページ上のどこかを最初にクリックしたときに、無関係にLinkedIn情報を、攻撃者に送信する事になるのだ。

この仕組みを悪用すれば、先日、Facebookを使ったケンブリッジアナリティカのように大規模なデータ収集が行われる可能性がある。

この脆弱性のProof of Concept

エクスプロイト手順

Cable氏自身が公開しているブログに掲載されているPoC手順は以下。

- ユーザーが悪意のあるサイトにアクセスすると、LinkedInのオートフィルボタンiframeが読み込まれる。

- ユーザーには見えないようスタイルで、iframeはページ全体を占有する。

- ユーザーはページ上の任意の場所をクリック。すると、LinkedInはこれをAutoFillボタンが押されたと解釈し、postMessage経由で悪質なサイトに情報を送信する。

- サイトは、次のコードを使用してユーザーの情報を収集する。

また、Cable氏は、本脆弱性のPoCとしてデモサイトを公開している。

デモサイトは、一見すると何の変哲も無い静的なHTMLサイトである。

実はLinkedIn Autofillボタンをがされており、ページをクリックするとアラートメッセージが表示される。

LinkedInは直ちに修正

Cable氏は4月9日にLinkedInのセキュリティチームに通知。

暫定処置としてLinkedInセキュリティチームは、「Autofill with LinkedIn」ボタンを押す事によってユーザー情報が送信される先を、信頼できるドメインに限るホワイトリスト方式に変更した。

Cable氏は、今日(米国時間5/15)LinkedInは、この報告書を発表した直後に、根本的な修正をリリースしたと語った。

リリースされた修正は、自分の情報の共有を承認するよう警告する”アラートメッセージ”である。

>こちらのページで試行可能(LinkedInのコンタクトセールスの公式ページ)

LinkedInの公式回答

LinkedInは、公式回答をTech Crunchに対して行なった。

以下に、公式回答のエッセンスだけ抜粋して翻訳・引用する。

私たちはすぐにこの問題を認識し、同機能の不正使用を直ちに防止する対策を講じました。 更に、他にも潜在的なセキュリティインシデントに繋がる脆弱性に対する別の修正を進めており、間もなく適用される予定です。 本件に関してエクスプロイト兆候は見られませんでしたが、メンバーのデータが確実に保護されるように常に努めています。今回は、リサーチ担当者に責任感を持って報告していただきありがとうございます。セキュリティチームは今後も引き続き連絡を取り合っていきます。

本件に対する対策を簡潔に申し上げると、LinkedInオートフィルを全ドメインに開放するのではなく、承認された広告主を登録したホワイトリスト・ドメインでのみ動作します。該当ドメインに対しては、引き続きAutofillボタンを使って、LinkedInプロフィール欄に記載されているプロフィールを入力する事が出来ます。

Cable氏について

Cable氏は、今回のLinkedInの問題を発見する以前、17歳の時にHack the Air Forceバグバウンティプログラムに参加した経験を持つ。

その際、彼は40個ものバグを発見し、同プログラムにおいて一位に輝いた。

以下はその時のニュース記事。

「マーケット感覚を身につけよう---「これから何が売れるのか?」わかる人になる5つの方法(by ちきりん)」を読んだら、私の現況と目標を省みるいい機会になった。

ちきりんさんの『「マーケット感覚を身につけよう---「これから何が売れるのか?」わかる人になる5つの方法』という本を読んだ。

感想を1言にすると、「本書を通読して、自分の状況を省みる良い機会になった。」

同書の内容については本書を買って読めばいいし、恐らく他のブログでも多くの人が文章を引用しながらレビュー(というかコメント)していると思う。

そこで、この記事では、私が本書を読みながら頭に浮かんだ事、そうした項目について一歩踏み込んで考えた事を綴っていく事にする。

本書を手に取った背景

最近、大学院進学のためにサイバー戦争に関する書籍を読む機会が多かった。

当ブログでも2冊、「第五の戦場」サイバー戦の脅威や、サイバーインテリジェンスなどブックレビュー記事を書いた。

「全く研究分野に関係のない小説でも読もうか」と思って、なんとなくブックオフに入ってみたら、単行本半額セールの棚に本書が置いてあった。

ちきりんさんは結構前からTwitterでフォローしていて、ちきりんさんのブログ記事も少なからず読んでいたし、ちきりんさんの「中の人(らしき人)」が書いた本も過去に読んだ事があった。

なので、「この本が480円なんだ・・・!お買い得!」と思って手に取った。

本書を通読しながら考えた事

私が受け取ったメッセージ

題名からもある通り、読者にマーケット感覚を身に着ける事を一貫して促している。

ざっくり言えば、以下の様なメッセージを受け取った。

- これまで価値があると思っていた事が急速に価値がなくなり、反対にこれまで無価値と思われていた事に価値が生まれる

- 「論理的思考」だけじゃ捉えきれない価値があり、自分のアタマを使って想像力を働かせ「モノやコトの価値」を見出そう。

このブログの価値について考えた

会社という組織に属する傍ら、自分自身をマーケットに晒して市場からフィードバックを得る手段として私はブログとTwitterを使っている。

このセクションでは、当ブログがアプローチする問題と、提供する価値に関して考えていく。

当ブログがアプローチする問題とは

ブログを起ち上げる前には、以下の問題意識があった。

- 「英語で書かれたリソースが多く、それらを直接自分で読んだ方が効率が良い」

- 「翻訳のクオリティが低くて内容が全く頭に入ってこない」

- 「ニュースが翻訳されるまでのスピードが遅くて実務に活きない」

- 現場で働くセキュリティプロフェッショナルは非常に忙しく、辞書を引きながら英語ニュースを読んでる時間はない。

当ブログが提供する価値とは

これら問題に対して私が何が出来るのか考えた時に、以下の事を思った。

- 日本語メディアの「どこよりも早く」セキュリティニュースを「分りやすく」翻訳するメディアがあれば、何らかの価値があるはずだ

- 悲しいかな、日系企業の職場で全く活かされない私の英語力は、自分がメディアを作って事で活かせばいい

そうした背景から、私は当ブログ「忙しい人のためのサイバーセキュリティニュース」を2017年10月頃に起ち上げた。

それ以来、海外セキュリティニュースの要約・翻訳をしつつ、自分の意見を記事の中に自然に織り交ぜて情報発信している。

実際にセキュリティの現場で働く人達もTwitterでフォローしてくれたり、ブログを読んで仕事の役に立つ事がある旨をコメント、TwitterでのDMやリプで伝えてくれる。

今後私が目指すこと

「どっちもやればいい」

ちきりんさんは本書の中で学校で学ぶよりも、マーケットに身を置いてフィードバックを得ながら学んだ方が効率が良いと言っているが、自分は「どっちもやれば良い」と思っている。

更に、自分の目標として掲げるリサーチャーとしての仕事はもとより、海外移住する際のビザ取得の為には、(無論、今後変わっていく事を願いつつも)現状では修士、更には博士といった称号があれば移住ビザ取得が有利になる事が多い。

したがって私は、ちきりんさんの言葉でいう「マーケット感覚」を、このブログやブログを通して繋がるセキュリティプロフェッショナルとのやり取りを通して培っていきたい。

その傍ら、アメリカの大学院に進学したいと思っている。

(「アメリカの大学院進学という目標」へのアプローチに関しては水面下で着々と進めているので、一段落したら情報共有の意味で記事にする。)

「研究者バックグラウンドのエントレプレナー」は1つの目標

プロフィールでも書いているが、セキュリティ分野におけるリサーチャー(研究者)になりたいと思っている。

この分野で活躍しているセキュリティリサーチャーは沢山いるのだが、目標の1つはGary McGrawだ。

GaryのPodCast「Silver Bullet Podcast」で、「セキュリティ業界には現場で頑張っている人は沢山いるが、もう少しアカデミックなアプローチを取る研究者もいていいと思う」という1言で「俺にはこの道だ!」と直感した。ただそれだけだ。

Gary凄いところは、Computer Scienceで博士号を取った後、アカデミアに留まらずにセキュリティコンサルタントとして数多くのIT企業のセキュリティ診断&コンサルをしてきた事。

アカデミアで研究される事をマーケットに対して貢献し、市場のフィードバックを受け、更に研究に活かしていくサイクルを築きあげたいと思っている。

「Cybersecurity Tech Accord」。Microsoft社のC.L.O「デジタル・ジュネーブ合意」。

今週火曜日(2018/04/17、アメリカ西海岸時間)に、RSAカンファレンスにおいてCybersecurity Tech Accord(サイバーセキュリティ・テック・合意)に32社ものITに企業がサインした。

Cybersecurity Tech Accordは、IT企業がいかなる理由や動機を背景に行われるサイバー攻撃の幇助をしない事を合意する為にMicrosoft社のC.L.O(最高法務責任者)であるBrad Smith氏を中心に作成されたとされる。

合意に記載されているサイバーセキュリティに関わる原則事項は、IT業界内で共有されてきた事項ではあるが、明文化し、合意を行うことでより実効性を持たせるものとなった。

(尚、翻訳版を作成したのでコチラからご覧ください。)

”デジタル版”ジュネーブ合意

Smith氏は、この合意を「デジタル・ジュネーブ合意」と捉えているようだ。

ジュネーブ合意とは過去に「アメリカと北朝鮮の間における非核化」や、「イスラエルとパレスチナにおける平和の樹立」等を定めたジュネーブで行われた合意を意味する。

何故ジュネーブという名前がつくのかというと、中立国であるスイスが調停者となって進めてきたからだ。

今回はスイスが調停者として間に入った事実はないが、Smith氏は「それほど意義のある合意」として捉えているのだろう。

サインしたIT企業のリスト(アルファベット順)

- ABB

- ARM

- AVAST

- BITDEFENDER

- BT

- CA TECHNOLOGIES

- CISCO

- CLOUDFLARE

- DATASTAX

- DELL

- DOCUSIGN

- FASTLY

- FIREEYE

- F-SECURE

- GITHUB

- GUARDTIME

- HP INC

- HPE

- INTUIT

- JUNIPER NETWORKS

- MICROSOFT

- NIELSEN

- NOKIA

- ORACLE

- RSA

- SAP

- STRIPE

- SYMANTEC

- TELEFONICA

- TENABLE

- TRENDMICRO

- VMWARE

Apple, Amazon, Googleは不在

巨大IT企業として知られるApple, Amazon, Googleは今回の合意にサインしていない。

今後この3社が参加するのか、注目していきたい。

Cybersecurity Tech Accord(サイバーセキュリティ・テック合意)全文翻訳版

Cybersecurity Tech Accord(サイバーセキュリティ・テック合意)は、インターネット市民の保護・エンパワーメントを行い、サイバー空間におけるセキュリティ、安定性、レジリエンスを向上させる目的を持つ34のグローバル企業の間で行われた合意です。

あらゆるユーザーと顧客の保護

オンライン世界は、グローバル社会にとって不可欠なものとなり、公共インフラだけでなく私達の生活のあらゆる場面で重要なものとなりました。

将来的にも、新しいオンライン技術が創出され、教育現場や医療現場の改善、農業、ビジネスの成長、雇用の創出、環境の持続可能性への取り組みに至るまで、現代社会における様々な重要課題にアプローチしていくでしょう。

しかし、近年発生した数々の事件がオンラインセキュリティを危険にさらしています。

犯罪から地政学的なモチベーションに突き動かされた、悪意ある攻撃者達は、経済的損害を与えたり人命を危険にさらす等の行為によって、オープンで自由かつ安全なインターネットの信頼を損なっています。

そのようなデータ、プロダクト、サービス、及びネットワークの可用性、機密性、完全性を損なう攻撃に対して、我々はこれまでの姿勢を改め、手を取り、継続的に警戒し、サイバーセキュリティに対する新たな取り組みを始めなければなりません。

オンライン環境を保護することは、誰にとっても重要なことです。

したがって我々は、オンライン技術を開発し運用する企業として、オンライン技術がもたらす社会的利益を守り、成長させていくことを約束します。

さらに、我々は責任を持ってユーザーと顧客の保護と、エンパワーメントに取り組み、サイバース空間におけるセキュリティ、安定性、およびレジリエンスを向上させることを約束します。

これらの目的を達成するために、我々は以下の協定を採択しました。

1. あらゆるユーザーと顧客の保護

- 我々は、個人、組織、政府関係者が行うサイバー攻撃から、すべてのユーザーと顧客を保護するよう努めます。それは犯罪目的や地政学的動機、更に攻撃者のバックグラウンド等を起因とした攻撃であっても関係ありません。

- 我々は、セキュリティ、プライバシー、完全性、信頼性の向上を最重要視して製品とサービスの設計、開発、提供します。それと同時に、我々の製品やサービスにおける脆弱性の発生頻度、影響度、悪用可能性を減らします。

2. 無実のユーザーや企業に対するあらゆるサイバー攻撃への反対

- 我々は、プロダクトやサービスの開発、設計、配布、使用のあらゆるプロセスにおける改ざん、データのエクスプロイトからユーザーを保護します。

- 我々は、政府が無実のユーザーや企業に対してサイバー攻撃を引き起こす際の幇助を致しません。

3. ユーザー、顧客および開発者のサイバーセキュリティ保護・強化を奨励

- 我々は、ユーザー、顧客、及びより広い開発者のエコシステムに対して、現在や将来に起こる脅威の理解を促し、脅威から身を守るための適切な情報とツールを提供します。

- 私たちは、サイバー空間における安全保障を推進し、先進国や新興国におけるサイバーセキュリティ能力を構築しようとする市民社会、政府、国際機関のサポートを行います。

4. サイバーセキュリティを強化する為に互いに協力する

- 我々は、相互に協力し合い、技術協力、脆弱性情報の公開、脅威の共有を改善するために、エンタープライズやオープンソースに関わらず、あらゆる業界、市民社会、セキュリティ研究者と公式、又は非公式にパートナーシップを築きます。その目的は、技術協力を促進し、脆弱性情報の公開と脅威情報の共有を促し、サイバー空間で悪意のあるコードを減らす為に行われます。

- 我々は、サイバー攻撃の特定、防止、検出、対応、復旧のために、世界規模で情報共有と民間の取り組みを促進し、グローバル規模のテクノロジーエコシステムにおけるセキュリティを高めるために柔軟な対応を行います。

この技術協定の実施を通じて、有意義なパートナーシップが確立されるように、我々は、この協定をさらに推進するための活動を続けていきます。また、この取組みにおける進捗状況について公表を行います。

>Cybersecurity Tech Accord原文はこちら

”Roaming Mantis”。Wifiルーターをハッキング、Android端末にChromeを装うトロイの木馬を入れさせるマルウェア。

カスペルスキーのセキュリティ研究者は、ユーザーの機密情報、ログイン資格情報、二要素認証の秘密コードを盗むAndroidバンキングマルウェアを配布するマルウェアキャンペーンに関する注意喚起を行っている。

このマルウェアは、インターネットルーターをハイジャックしてターゲットに被害を及ぼす。

この記事では、以下のポイントでこのマルウェアに関して解説していく。

- マルウェアの概要

- 被害状況など

マルウェアの概要

このマルウェアは、”Roaming Mantis”と呼ばれる。

悪意のある攻撃者は、脆弱で安全性の低いルータでDNS設定を乗っ取り、Androidユーザーを騙してマルウェアをインストールさせる。

このDNSハイジャック攻撃により、ハッカーはトラフィックを傍受し、Webページに不正な広告を送り、ログイン資格情報、銀行口座の詳細などの機密情報を共有するように欺くように設計されたフィッシングページにユーザーをリダイレクト出来るのだ。

以前にも存在したDNSハイジャック攻撃

悪意のある目的のためにルータのDNSをハイジャックすることは何も今に始まったことではない。

例えば、以前はDNSChangerとSwitcherが存在した。

これらのマルウェアは、ワイヤレスルーターのDNS設定を変更して、攻撃者によって制御される悪意のあるWebサイトにトラフィックをリダイレクトした。

Roaming Mantisの手口とは

カスペルスキーのセキュリティ研究者によって発見された”Roaming Mantis”を配布するキャンペーンの手口に関して述べる。

悪意のある攻撃者によって不当に設定されたDNSは、犠牲者を訪問しようとする正当なウェブサイトの偽のバージョンにリダイレクトさせる。

その際、以下のようなポップアップアラートメッセージを表示する。

"To better experience the browsing, update to the latest chrome version."

”閲覧効果を良く体験するために、最新chromeバージョンへ更新して下さい。”

尚、このマルウェアキャンペーンは、以下のアジア諸国のユーザーを対象に拡散しているようだ。

- 韓国

- 中国

- バングラデシュ

- 日本

その根拠は、以下のアラートメッセージに関するソースコードである。

見たところ、OSの言語設定を読み取るコマンドが記述されており、ハングル、簡易中国語、日本語、英語に対応している事が見て取れる。

ポップアップメッセージを表示した後、Chromeブラウザを装ったRoaming Mantisをインストールする。

この時にダウンロードされるのは、Android Trojan-Bankerを含む以下の2つのトロイの木馬である。

ユーザーがRoaming Mantisを起動すると、以下のパーミッションを求めてくるようだ。

このウィンドウで「NEXT」を押下すると、"Account No.exists risks, use after certification."というメッセージを表示する。

Googleの公式アプリであれば、ここまで文法がメチャクチャで意味の伝わらない英文を表示する事はないだろう。

このアラートメッセージにある「ENTER」を押下すると、Google Chromeに似せたウインドウが表示され、ターゲットのGoogleアカウント情報の入力を要求する。

前段階でユーザーの端末情報にアクセスする許可を与えているので、ユーザーのGmailアカウント情報を取得、表示している事が分かる。

これは言うまでもなく、ユーザーを信じ込ませる為の1つのトリックであろう。

尚、ユーザーの入力を要求するページのアドレスは、”http://127.0.01:${ランダムなポート番号}/submit”である。

ユーザーからパーミッションを得た際にSMSを閲覧する許可をRoaming Mantisは受けている。

このページで名前と生年月日を入力すれば、攻撃者はユーザーアカウントのパスワードを公式ページでリセット出来るのである。

つまり、二段階認証を突破できるのだ。

その他被害状況について

このマルウェアの興味深い点は、主要な中国ソーシャルメディアのWebサイト(my.tv.sohu.com)をC2サーバーとして使用する点と、攻撃者が制御するユーザープロファイルを更新するだけで、感染したデバイスにコマンドを送信する点だ。

また、以下の表を見ればわかるように、改良されたバージョンも既に確認されており、改良版ではbaidu[.]comをC2サーバーとして使い、Base64のエンコードに加えてzlibによる圧縮を行っているようだ。

カスペルスキーが公開したデータによれば、Roaming Mantisのマルウェアは6,000回以上検出されたが、感染被害はわずか150人のユニークユーザーに留まった。

対策方法

感染の被害を防ぐためには、端末で接続するルーターが最新バージョンのファームウェアを実行していて、強力なパスワードで保護されていることを確認するといいだろう。

またルーターの管理者は、ルーターにあるリモート管理機能を無効にし、信頼できるDNSサーバーをオペレーティングシステムのネットワーク設定にハードコードすべきである。

”Drupalgeddon2”ーーエクスプロイトすればサイト乗っ取りも可能な脆弱性。

2週間前に、Drupalのセキュリティチームは、悪用すると攻撃者が脆弱なWebサイトを乗っ取る脆弱性を発見した。

その名も、Drupalgeddon2である。

Drupalgeddon2をエクスプロイトするPoCコードも公開されており、影響を受ける人はDrupalから公開されているパッチ当てを急ぎたい。

今回のニュースを読んで、私は恥ずかしながらDrupalすら知らなかったので、それらを調べつつ今回の脆弱性に関して後学の為にまとめた。

最下部に参考URLをまとめているので、更に詳細を知りたい人はリンクを辿って欲しい。

尚、本記事では以下のポイントに絞って解説していく。

それでは参りましょう!

そもそもDrupalとは

DrupalはContents Management System(CMS)の一種だ。

簡単に言えば、Wordpress、Movable Type、Joomla!のようにウェブサイトを運営する際に使用するオープンソースのソフトウェアである。

インターネット上にサイトを設置したい企業や個人がDrupalを使用して、ホームページやブログなどのウェブコンテンツを公開する事が出来るのだ。

Weebly等のWebコンテンツ公開サービスを使わずとも、各々の状況に合わせて拡張機能などを追加する事したり、各々の状況に合わせてデザインをカスタマイズ出来る事から海外を中心に人気を博しているようだ。

個人的な実感では、日本ではWordpressやMovable Type等のユーザー数の方が多く、Drupalでサイト運営をしている人はあまりいないと思う。

”Drupalgeddon2”というコードネームについて

今回公表された脆弱性には、”Drupalgeddon2”というコードネームが付けられている。

Drupalgeddonというコードネームは、「Drulpal」と「Armageddon(アルマゲドン)」をくっつけた造語である。

アルマゲドンが、”最終戦争”や”世界の破滅”という状態を意味する言葉である事から、Drupalにとって、この脆弱性が悪用される事で、「非常に壊滅的な状態に陥ってしまう」事を示している。

Drupalgeddonを発音する際には、Drupalの”L”の発音を省略して、「ド(ゥ)ルーパゲドン」と読めばいい。

尚、今回の脆弱性が”Drupalgeddon2”、つまり「Drupalgeddonの2番目」と呼ばれているのは、一番目となる”Drupalgeddon”が存在したからである。

一番目としてのDrupalgeddonは、2014年10月に発見された脆弱性(CVE-2014-3704)である。

攻撃者はDrupalgeddonを悪用してSQLインジェクションを行い、ターゲットシステムにおいて権限昇格を行う事が出来た。

脆弱性の概要

Drupalの公式ホームページに掲載されているセキュリティ・アドバイザリ(sa-core-2018-002)にはDrupalgeddon2に関する概要が記載されている。

以下は、その概要の翻訳版である。

説明

Drupal 7には、データベース抽象化API(Database Abstraction API)が含まれている。

SQLインジェクション攻撃を防ぐためにデータベースに対して実行されたクエリをサニタイジングする為だ。

このAPIに脆弱性が存在し、攻撃者は細工されたリクエストを送信し、任意のSQLコマンドが実行されてしまうのだ。

リクエストの内容によっては、権限昇格、任意のPHP実行、またはその他の攻撃を引き起こす可能性がある。

また、この脆弱性は、匿名ユーザーによって悪用される可能性がある。

UPDATE:このセキュリティ勧告のリリースに伴い、複数の不正利用が報告されており、アドバイザリがリリースされた直後に更新されなかったDrupal 7サイトが侵害される可能性がある。

影響範囲は、Drupalの全バージョン(6〜8)に対して影響がある。

CheckPointが公開した情報によれば、フォームAPI(FAPI)AJAXリクエストを介して渡されたInputのサニタイジングが不十分な事が原因のようだ。

攻撃者はエクスプロイトに成功すると、ユーザー認証なしで悪意のあるペイロードを内部フォーム構造に注入、実行出来る。

この脆弱性を利用することで、攻撃者はDrupalを利用するユーザーのウェブサイトにおける全権限を取得できる。

現在の状況

Drupalの対応

この脆弱性に対処するために、Drupalは直ちにDrupal CMSのアップデート版をリリースした。

また技術的詳細を公開するにあたって、攻撃が頻発する前に同社のCMSプラットフォームを使用する100万以上のサイトでパッチあてが行われるよう時間を稼いだ。

CVE番号付与&PoCコードの公開

2018年4月11日、Check PointとDofinityのセキュリティ研究者は、この脆弱性に関する技術的詳細(CVE-2018-7600)を公開。

更に、ロシアのセキュリティ研究者がGitHubのDrupalgeddon2のPoC(proof-of-concept)コードを公開した。

PoCコードは、以下にあるSANS ISCのページから閲覧できる。

>>Drupal CVE-2018-7600 PoC is Public - SANS Internet Storm Center

攻撃の状況

日本

JPCERTによれば、日本における攻撃は未だ確認されていないが、探索行動はハニーポットで確認されている。

海外

Sucuri、Imperva、SANS Internet Storm Centerの研究者らは、PoC攻撃が公開された直後に、Drupalgeddon2を悪用した攻撃の試みを観測した。

We are seeing attempts for the Drupal RCE (CVE-2018-7600) in the wild now: https://t.co/1tfpH08Ohb

— Daniel Cid (@danielcid) 2018年4月12日

Expect that to grow with the new exploits being shared publicly:https://t.co/V1C0E5hi4W

Also, good read from from CheckPoint explaining it:https://t.co/iD44ZRjOtG

Patch now!

だが、実際にウェブサイトがハッキングされたという報告はまだ出ていない。

対策

脆弱性のあるバージョンのDrupalを実行しているサイト管理者は、悪用を防ぐために、CMSをDrupal 7.58またはDrupal 8.5.1にできるだけ早く更新するべきである。

また、この脆弱性は2016年2月以来Drupalによるサポートは終了したDurupal 6にもパッチが提供されている。

- Database abstraction layer - Wikipedia

- Drupalgeddon | Drupal.org

- SA-CORE-2014-005 - Drupal core - SQL injection | Drupal.org

- Drupal core - Highly critical - Remote Code Execution - SA-CORE-2018-002 | Drupal.org

- FAQ about SA-CORE-2018-002 | Drupal Groups

- Database abstraction layer - Wikipedia

- Drupal の脆弱性 (CVE-2018-7600) に関する注意喚起(JPCERT)

追記:

以下、初稿投稿後に出てきた情報を追記していきます。時間の都合上、一旦ツイート貼り付けておいて、記事に説明文入力していきます。ご了承下さい。

カスタムシグネチャ

Drupalの脆弱性、CVE-2018-7600/SA-CORE-2018-002についてですが、Drupal7を狙った攻撃についてもこれだと検知できるのでは?というSignatureを作成(更新)しました。NSP向けです。

— hiro_ (@papa_anniekey) 2018年4月18日

Drupal core Remote Code Execution Vulnerability(CVE-2018-7600SA-CORE-2018-002).ziphttps://t.co/IXKOGiAt1R

マイニングスクリプトの埋め込みが発生

Drupalgeddon2

— Yukio “Ichi” Ichinose (@0x31_nose) April 18, 2018

・割合→ 90%: IP scan、3%: バックドア感染試行、2%: クリプトマイナー

・Drupalの脆弱性を突いてMoneroマイナーを埋め込んだ。

・minexmr[.]comのプールを使用。

・544.74 XMR($105,567)を稼いだグループもいる。 https://t.co/AJBrLvkSAO

攻撃が多発してメンテ中に陥るサイトもちらほら

urlを踏んでみた結果

— 箱入り (@maple1st) April 19, 2018

もしこれがdrupalgedon2によるものなら

分かりやすいフェイクアラートだけではなく

サーバにバックドアが置かれてる可能性もあるので

運営には入念にチェックして欲しいですね pic.twitter.com/WPGKt2biSK

三井物産セキュアディレクションによるレポート

(もはやこれだけ読めば全てわかるってレベル。いつか自分もこんな風に脆弱性をまとめられるようになりたいです。)

"Protonmail" ーーMr. Robotでエリオットが使用する完全暗号化電子メールサービス。

この記事では、世界中の多くのハッカーが愛してやまないアメリカドラマ『Mr. Robot』の中で使われる手法に関して解説していく。

ドラマの中で、エリオットが完全に暗号化されてプライバシー保護されたEメールを送信するシーンがある。

エリオットは、経験豊富で技術に精通したハッカーとして、決してGmail、Hotmail、Yahoo!メールを使用しない。

代わりに、彼は最も安全な電子メールシステムを使用している。

ProtonMailだ。

GoogleとNSAがすべての電子メールを傍聴できる現代社会で、真に安全な電子メールサービスは絶対に必要だ。

フリーメールを提供する各社は、自社のサービスの安全性を宣伝している。

しかし、ハッカー達がサーバーを検査した結果、実は欠陥が存在し、セキュリティ侵害を受ける可能性があることが判明している。

ProtonMailについて

ProtonMailは、NSAのワールドワイド・サーベイランス(WWS)プログラムに関するエドワード・スノーデン(Edward Snowden)の協力を受けて、2013年に生まれた。

CERNとは、世界最大の原子核研究施設であり、とりわけWorld Wide Webの開発に多大な貢献した経歴がある。

ProtonMailがスイスに拠点を置くのは、いくつかメリットがある。

第一に、EUは米国よりも厳格なプライバシー基準を持つ点だ。

スイスはEUのメンバーではないが、ヨーロッパは、現在米国で批准されているプライバシーポリシーよりも、遥かに尊重している。

第二に、スイスはおそらくヨーロッパ全土で最も厳格なプライバシー基準を持つ点だ。

スイスは、その中立性から、銀行口座の逃避先として知られており、個人のプライバシーを保護する法律が定められている。

第三に、スイスは米国およびEUの法的管轄外にある点だ。

これにより、プライベート電子メールサーバーのほぼ完全な物理的な場所になるのである。

ProtonMailは電子メールユーザーに完全な匿名性を与えるように設計されている。

この匿名性を達成するために、以下の機能が備わっている。

- エンドツーエンドの暗号化

- 電子メールはブラウザで復号化される。アカウントを開くために電話番号や別のメールアドレス(あなたの身元を追跡するために使用される可能性のあるアカウント)は必要ない。

- 有効期限の設定

- 数日後(数時間後)にメールの有効期限が切れるように設定出来る。

- ログの不保持

- ProtonMailの管理者でさえあなたの電子メールを読むことは出来ない。プライバシー尊重をする中立国に位置している為、あらゆるユーザー情報を第三者に提供することはない。

ProtonMailは、以上に挙げたセキュリティ機能を持つ事から、世界中の人たちから非常に人気がある。

現在、全世界で25万人を超えるユーザーを抱えており、今後も成長していくだろう。

この急速な成長のために、アカウントを取得するためにしばらく時間がかかるかもしれない。

なぜなら、最初にアカウントを作成する意思を告げる”リクエスト”を行う必要があるからだ。

もしProtonmail側でリクエストが承認されれば、アカウント開設許可メールがリンクとともに送られてくる。

もともとはクラウドファンディングで資金提供を受けたProtonMailは、最近になって事業拡大を図るためにベンチャーキャピタルから事業投資を受け取った。

Protonmailのアカウントを取得する

追記(2018/04/16):

※尚、今回のチュートリアルでは、一般ブラウザでアクセス出来るprotonmail.comでのアカウント登録方法を示す。

Protonmailは、匿名ブラウザ”Tor”での運用も対応しているので、より匿名性を高めたい場合はTorブラウザをインストールして、以下のページにアクセスし、ページ内に記載されているURLからonionサイトにアクセスし、アカウント登録を行なって貰いたい。

(Neutral8✗9eR[@0x009AD6_810]さん、ご指摘ありがとうございましたm(__)m)

>>ProtonMail - Tor Hidden Service

それでは、実際にProtonmailのアカウントを取得してみよう。

ステップ1:Protonmailにアクセスする

まずはProtonmailのトップページにアクセスし、「暗号化された電子メールアカウントを取得」をクリックする。

ステップ2:アカウントを作成

Protonmailには以下の4つのプランがある。

- 無料・・・機能限定の基本アカウント

- PLUS・・・高度な機能とセキュリティで保護された電子メール

- VISIONARY・・・サポーターのための特別のアカウント

- BUSINESS・・・企業用の暗号化メールサービス

この記事では「無料」アカウントの設定を行なっていく。

尚、有料プランを使う場合は、USD(米ドル)、EUR(ユーロ)、CHF(スイスフラン)での支払いに対応している。

上記の画面で”SELECT FREE PLAN”をクリックすると、ロード画面を表示した後、以下の画面に遷移する。

「任意のユーザーアカウント」、「パスワード」、「リカバリー用Eメール」を入力して、「CREATE ACCOUNT」をクリックする。

尚、メールアカウントのドメインは以下の2つから選択できる。

- "@protonmail.com"

- "@protonmail.ch"

ステップ3: アカウント登録を完了する

以上のページで「CREATE ACCOUNT」をクリックすると作成したアカウントに特有の暗号化鍵が生成されているページが表示される。

その後、人間である事の認証を行うページに遷移する。

以上のページで「COMPLETE SETUP」をクリックすると、以下のようにアカウント設定プロセスが完了する。

すると、たった今作成したアカウントのメールボックスが表示される。

ステップ4:セキュリティ設定

一番上のバーの「SETTINGS」をクリックする。

以下のダッシュボード画面が表示されるので、左メニューから「KEYS」をクリックする。

すると、以下のようなページが表示され、Protonmailで使用されている公開鍵をダウンロードすることが出来る。

補足:メールの有効期限

ProtonMailの機能の1つとして、電子メールの有効期限機能設定をすることが出来る。

電子メールを作成するときに、「期限切れ」の前にサーバー上に存在する期間を選択できるのだ。

これを行うには、メール作成ウィンドウの下部にある「砂時計」アイコンをクリックする。

すると、以下のページに遷移するので、送信するメールの有効期限を設定する事ができる。

「SET」をクリックすると、時計が点滅し始め、時間が経過すると電子メールは期限切れになり、誰にも利用できなくなる。

Mr. RobotはAmazonプライムで無料視聴可能

(Image retrieved from: https://imgur.com/gallery/olfyX)

Mr. Robotは、他のサイバーセキュリティ関連の映像作品と比較しても類を見ないほど、技術的に正確な描写がなされている。

なので、エンジニアが観ても楽しめる作品だと思う。

他にも、サイバーセキュリティ技術を悪用して野望を成し遂げようとする政治家と狙われる財界人、更に大企業の不当なビジネスに犠牲になる一般市民の心の機微を非常に巧妙に描いているドラマだ。

そんなMr. Robotを、Amazon Primeビデオでは日本語字幕版、又は吹替版の両方で観ることが出来る。

Mr. RobotはNetflixやHulu等では配信しておらず、Amazon Primeビデオが独占して配信している。

プライムビデオ会員登録すると30日間無料で観る事ができ、しかも30日以内に解約すれば一円も取られない。

世界中のハッカーが見ているこのドラマを、是非観てみよう。

>>Amazon PrimeでMr. Robotを無料で観る<<

(This tutorial is a Japanese translation of the article, How to Hide Data in Audio Files by OTW.)

更新履歴:

- 2018/03/25 初版作成

- 2018/04/15 公開

- 2018/04/16 アカウント作成チュートリアルを最新バージョンに更新。

『サイバー・インテリジェンス(by 伊藤寛)』を読んでのレビュー。日本のインテリジェンスのあり方を問う。

今回は、伊東寛氏の『サイバー・インテリジェンス』を読んだ。

伊東氏の本では、前回読んだ『「第五の戦場」サイバー戦の脅威』に続く、二冊目の読了である。

この記事では、以下のポイントに絞ってこの本に関する所感をまとめていきたい。

- 本書『サイバー・インテリジェンス』に書かれている事

- 対象となる読者

- 本書を読んで印象に残ったこと

本書に書かれている内容も引用やパラフレーズという形で紹介しているが、できる限り本の内容を漏らさないように、私の言葉を使って本書から受け取ったメッセージを記述した。

なので、記事の最後にAmazon&楽天用リンクを貼っておくので、本レビューを読んで興味が湧いた方は、実際に手にとって読んでもらいたい。

非常に面白いと感じたので、読んで後悔はしないと思う。

(尚、執筆時点で、格安中古の在庫もあるようです。)

それでは、始めよう。

『サイバー・インテリジェンス』に書かれている事

インテリジェンスとは

この本は題名からも分かる通り、「サイバーインテリジェンス」に関する本である。

念のため補足だが、インテリジェンス(Intelligence)とは英語で、日本語に直訳すると”知性”である。広義では”情報”となるかもしれない。

更に具体的に説明しよう。

政治や外交関係での文脈における用語としての「インテリジェンス」とは、諜報活動をさす。

他にも広義として、自国や相手国の運営に関わるあらゆる情報を収集する人、あるいは、情報収集作業を意味する事が多い。

本の概要

この本では、インターネット技術の進化とともにサイバー空間が拡大してきた現代社会において、以下の視点でインテリジェンスに関して解説している。

- その過程においてインテリジェンスがどのように変化、進化してきたか

- 現代ではインテリジェンスが”どのようにして”使われているのか

- 日本におけるインテリジェンスの課題とは

インテリジェンスを行う事で、相手よりも優位に立てる作戦を計画できる為、これまで戦争という文脈でインテリジェンスという言葉が使われて来た。

20世紀は2つの世界大戦が勃発し、その後には冷戦が続いた為、「武力戦争への手段として」インテリジェンスが使用されてきた。

ソビエト連邦の崩壊に伴う冷戦の終焉から、21世紀初頭に発生した9.11同時多発テロ、その後のリーマンショックにおける経済不況まで、アメリカを筆頭に経済戦争が巻き起こっていた。

その経済戦争の手段としても、インテリジェンスは使われてきたのである。

そしてインターネット技術の発達に伴い、現在は「情報戦争」が起きていると筆者である伊東氏は主張する。

もうお分かりだろうが、「情報戦争」においてもインテリジェンスは行われている。

伊東氏は、本書を通じて「インテリジェンスの歴史」、「時代に即したインテリジェンスの使われ方」を説明しているのだ。

それを基に、現在も行われている「情報戦争」における文脈で、サイバー空間におけるインテリジェンス、即ち「サイバーインテリジェンス」に関する解説をしている。

本を書いた人

日本のセキュリティ企業であるラックの執行役員、伊東寛氏が執筆した。

彼は元陸上自衛隊の自衛官という肩書もあり、軍事に携わった人が持てる視点を得られたので、個人的には非常に参考になった。

伊東氏に関する簡単なプロフィールは以下の前回執筆したブックレビュー記事で紹介しているので、参照してもらいたい。

前作との相違点

また、伊東氏の前作である『「第五の戦場」サイバー戦の脅威』では、サイバー技術が戦争に利用される事が漠然と書かれていた印象を受けた。

アメリカがサイバー空間を「第五の戦場」として定め、サイバー空間における戦争が繰り広げられる現在、私たち一般人が知るべき事を述べていた。

一方、今作では「インテリジェンス」に話題を絞っているので、サイバー技術がどのようにして軍事・外交関係に影響を与えているのか学ぶことが出来た。

対象となる読者

私の意見では、この本が想定している読者層は以下の人たちだ。

- セキュリティ技術がどのように政治・外交の分野で利用されているのか興味がある人

- 政治、外交、軍事に関わる仕事や勉強をしており、サイバー技術を駆使したインテリジェンスに関する歴史に興味がある人

- インテリジェンスに興味がある人、OSINTに携わる人

本書を読んで印象に残ったこと

このセクションでは、私が本書を読んだ際に印象に残った点を述べていく。

目次として、以下の4点が印象に残った。

-

電力網に存在するアメリカの弱点 & 優れた日本の電力網

-

政府関係者がマスコミを使って行う”情報操作”

-

変化する戦争の「かたち」

-

日本にサイバー・インテリジェンス部隊の設置は急務

①電力網に存在するアメリカの弱点 & 優れた日本の電力網

アメリカの電力網に存在する弱点とは

伊東氏は、アメリカの電力網に関する脆弱性として、本書で以下の点を指摘する。

ライフラインの重要な基盤(電力網)がインターネットに依存していて、それが、ダイヤルサインアップという古い技術から最新技術まで、各社バラバラという状況だから、攻撃者から見れば一番弱いところを狙って落とせばいい。(P58)

アメリカでは、早い段階でインターネットが導入された事で、社会インフラ1つとっても、色々なシステムが混在している。

そもそも、電力網は、発電所側の発電量と、私たち消費者の電力消費量のバランスが常に保たれている。

このバランスが崩れれば、発電所のタービンが爆発したり、送電線が燃えてしまう等の事態が発生する。

だが、発電会社と送電会社が別々で、あちこちで古いシステムがそのまま使われているようだ。

ほんの数年前までダイヤルサインアップだった電力網があったくらいだと言われている。

そうした状況下で、攻撃者が全米に張り巡らされた発電網に致命的なダメージを与える為には、混在するシステムの一番脆弱な部分を狙えばいいだけである。

そうする事で、電力網全体のバランスが崩れ、後は将棋倒しに電力網が危機に陥っていくからだ。

アメリカ政府は既に自国のこのような脆弱性を認識しており「自国に対してサイバー攻撃を行なった場合、サイバー攻撃による報復ではなく、武力的報復を行う」と明言している。

ある国が他国から攻撃を受ける際、受けた被害相応の報復を行うのが一般的だ。

ところが、アメリカは「サイバー攻撃に対する報復手段としてアメリカの軍隊を出動させる」と言っているのである。

筆者である伊東氏は、アメリカのそうした発言の裏にある心理として、以下のように指摘している。

アメリカはここまで言うほど自国のインフラを制御ネットワークに自信を持っていないのだろう。

日本の電力網の優れている点・将来的な懸念事項とは

さて、アメリカの電力網に関する話はここまでにして、本題はここからである。

日本にも電力網が存在する。

関東の電力網は、東京電力が管理しているのだが、都・県に関わらず一括で管理している。

自前で発電所や送電線を持ち、コントロールシステムも自前の専用線で、電線を張る時に一緒に引いたようだ。

そのため電力網の管理ネットワークは、NTTの一般公衆回線につながっていない。

これは攻撃者からすると、アメリカと違って日本の電力網は明確な入り口が存在しないという事になる。

伊東氏はこのことに関して、「日本のインフラ自体は現在の所アメリカほど脆弱ではない」と指摘している。

ところが伊東氏は、とある”懸念事項”を抱えている。

それは、2020年4月に発送電分離が実施になるという事だ。

電力会社の送配電部門が独立し、発電を小売が完全に自由競争の状態に陥ることになる。

消費者からしたら競争に晒される事で電気代が下がるメリットがあるが、事業者が乱立する事は、万が一電力網に対してサイバー攻撃が発生した際の連携・統制が難しくなる事を意味する。

②政府関係者がマスコミを使って行う”情報操作”

続いて、マスコミの情報操作に関して述べる。

以下は、本書における伊東氏のマスコミに関する言及だ。

マスコミなどによって流布された情報を「本当だろうか」と疑うのがインテリジェンスである。サイバー攻撃が行われた直後は、さまざまな説があったがオバマ大統領やFBIのコミー長官らが北朝鮮が犯人だと主張すると、他の説はいつのまにか消えてしまう。(P35)

マスメディアが報道しているのは、政府関係者がマスコミに対してタレコミされたソースを元に報道を行っている。

政府関係者がマスコミに対して、偽の情報を掴ませたり、意図的に操作させる事を依頼すれば、嘘のニュースも本当になる。

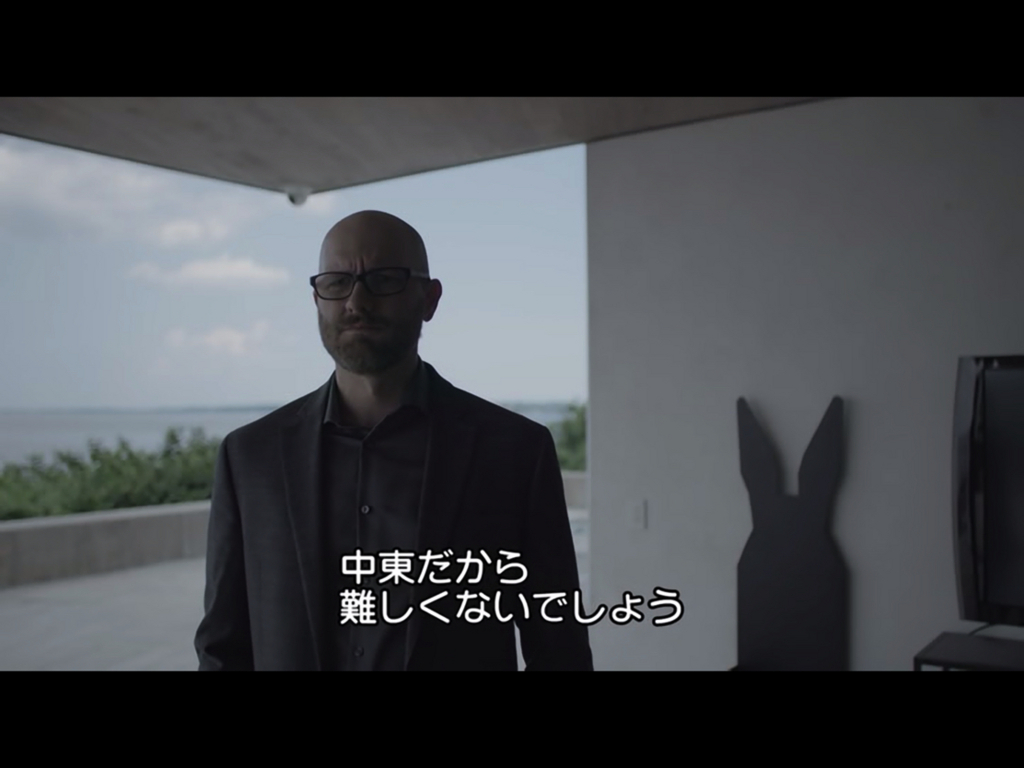

Mr.Robotでもこの様なシーンがあった。

中華人民共和国国家安全部の大臣であるZhi Zhangが、Frank Codyに対して、「fsocietyがイランと関連している説を流せ」と依頼したシーンである。

念のため補足だが、fsocietyとはドラマ内に登場するハッキンググループの名称だ。

ちなみに、Codyは、アメリカのトークショー”Let's be Franck with Cody”のホストで、ニュースに流れるイベントに対して”(政府などの)陰謀説”を主張する”conspiracy theorists(陰謀論者)”という設定の登場人物だ。

(Zhi ZhangがfsocietyのルーツをイランにするようCodyに指示するシーン①。)

(Zhi ZhangがfsocietyのルーツをイランにするようCodyに指示するシーン②。)

(指示を引き受けるFrank Cody。字幕はCodyのセリフ。)

このシーンで印象的なのは、中国人がアメリカのメディア操作を行なった点である。

自国の政府が、自国民に知られたくない情報を隠すためにメディアを操作する事は、これまで散々繰り返されてきた。

しかしZhi Zhang大臣は、”とある野望”を成し遂げる為にアメリカのメディアを通して情報操作を行なったのである。

この後のシーンの後で、fsocietyと、イランが強く結びついている事を更に強調する事件が発生する。

その事件を通して、Zhi Zhang大臣がFrank Cobyにfsocietyがイランと結びついている情報を流せと命じた伏線が回収される。

それが一体どのような事件なのか説明したいところだが、Mr. Robotの物語の構成上、とても大事なプロットなので本記事ではここで留める。

③変化する戦争の「かたち」

本書の中で、伊東氏はアメリカの未来学者、アルビン・トフラーの『第三の波』で唱えられている、「人類史における3つの革命」という説を引用する。

3つの波は、人類史に大きな影響を与えた3つの技術革新を意味する。

その波は、以下の3つである。

それぞれの「波」において、以下のように、「力」の概念も変わる。

- 農業革命時の力:暴力

- 産業革命時の力:お金

- 情報革命時の力:知恵

伊東氏は、以上に述べたアルビン・トフラーの唱えた説を拡張して、それぞれの「波」における「力」を以下のように定義する。

- 暴力 = 軍事力

- お金 = 経済力

- 知恵 = 情報力

最後に、以上の「3つの力」を行使した人間同士の争いが、以下のように戦争として行われるのである。

- 「軍事力」を争う手段:「軍事」戦争

- 「経済力」を争う手段:「経済」戦争

- 「情報力」を争う手段:「情報」戦争

ここから伊東氏は、現代社会ではサイバー空間において「情報戦争」が行われている事を指摘する。

伊東氏の言葉を借りれば、「情報」という「見えない武器」によって戦争が行われているのだ。

そこで、「情報戦争」が今まさに繰り広げられているこの時代に必要なのが、本書のメインテーマでもある「サイバーインテリジェンス」なのだ。

(尚、伊東氏は本書の中でそれぞれの戦争が「どのように行われてきたか」、そして「どのように変化してきたか」を簡単にまとめているが、ここでは省略する。)

④サイバー・インテリジェンス部隊の設置は急務

伊東氏は、本書の最終章で「日本のサイバーインテリジェンスのあり方」について問う。

前セクションで述べたように、世界的に情報戦争が繰り広げられているこの状況下で、日本のサイバー・インテリジェンスの”貧弱さ”を指摘する。

「情報戦争」の真っ最中である事を理解しているアメリカ、中国、ロシアはサイバーインテリジェンスに力を注いでいる。

一方、日本は、インテリジェンスの要である「防諜」と「収集」ともに不十分なのだ。

2015年に発生した年金機構における情報漏えい等、政府機関や民間企業から大量の顧客データが漏洩するインシデントが多発している。

こうした情報漏えいを、海外のインテリジェンス部隊の仕業とする見方もあるのだ。

伊東氏は、そうした時代の趨勢に沿って「日本も統一されたインテリジェンス部隊を持つべきである」と指摘している。

人による情報収集に頼るヒューミント(HUMINT)の専門家を育成するのは10年、20年と訓練期間が必要だが、サイバー・インテリジェンスの専門家を育成するにはもっと短い時間で出来るからだ。

伊東氏の提案に対する私の意見

私自身、この伊東氏の提案を読んだ時「CheenaさんやSh1ttyKidsさんが個人で活動するに留まっている事への勿体なさ」を感じた。

「インテリジェンスの力」が軽視されている日本において、二人は率先してOSINTをしているのである。

政府はまず、この二人を優遇する事から始めた方が良いと思う。

念のため、このブログを読む人で最早知らない人はいないと思うが、以下に両者のプロフィールを簡単に紹介する。

Cheenaさんについて

Cheena(@CheenaBlog)さんとは、Webデザイナー兼、OSINTで情報収集するセキュリティ専門家である。

コインチェックから540億円相当のNEMが盗まれ、一時はテレビニュースでも取り上げられていたが、徐々にメディアの関心も薄れ始めた 。

だが、Cheenaさんは引き続き追跡調査を行ない、調査報告をされていた。

また、違法で漫画を無料公開するサイト”漫画村”を一年以上も追跡、綿密な調査を行い、運営者とみられる人物の情報まで突き止めた。

以下は、Cheenaさんのホームページである。

Sh1ttyKidsさんについて

Sh1ttyKids(@Sh1ttyKids)さんは、ダークウェブに存在するベンダーショップ運営者の特定、法執行機関への報告等、ダークウェブにおけるリサーチを中心に活動しているOSINT専門家である。

Sh1ttyKidsさんは昨年11月にセキュリティニュースサイト”Bleeping Computer”にも紹介された。

その際に当ブログでも記事にして紹介させて頂いた。

以下の記事でSh1ttyKidsさんがダークウェブをリサーチする方法を公開している。

繰り返すが、「インテリジェンスの力」が軽視されている日本において、二人は率先してOSINT活動をしている。

日本はサイバー・インテリジェンス部隊を作るにあたって、この二人を優遇する事から始めた方が良いと思う。

日本の未来を担うのは、分かりやすい学歴を持つエリートや、華々しくメディアに取り上げられる起業家に加えて、彼ら2人のように賞賛を浴びなくてもひたすら自らの使命を果たせる人だと信じている。

ステガノグラフィのやり方。Mr. Robotでエリオットがファイルをオーディオに隠す方法。

Mr. Robotの主人公・エリオットは身の回りの人々に関する情報を、いかなる手段を使ってでも調べあげる。

そして、彼は見つけた情報を彼自身”墓場”と呼んでいるCDに保存する。

「一体なぜ、彼はこのような古典的な方法でデータを保存するのだろうか。」

「万が一CDが盗まれたら、問題にはならないのだろうか。」

・・・エリオットが何を意図しているのか知らないあなたは、そうした疑問が頭に浮かんだのではないだろうか。

実は、EliotはCDに保存されている音楽データに暗号化された個人情報を隠しているのだ。

個人情報を閲覧する際には、独自の暗号鍵を使って情報を復号化する必要がある。

したがって第三者がCDを見つけても音声データを再生するのみで、隠れた情報を発見することは出来ないのだ。

エリオットの友人や知人に関するデータは、法執行機関の詮索の目を逃れる可能性が高い。

エリオットがやっているのは、ステガノグラフィーという手法である。

それは、別のデジタルメディア(オーディオ、ビデオ、またはグラフィックファイル)内に情報を隠す手法として知られている。

たとえば、他の人に秘密のメッセージを送る場合は、画像、オーディオ、ビデオファイル内にメッセージを配置し、電子メールで送信するか、自分のWebサイトからファイルをダウンロードできるようにする。

受け取った相手は、適切な鍵と暗号アルゴリズムを使用すると、秘密のメッセージを読むことが出来るのだ。

第三者の目からは二人の間でオーディオファイルのやり取りをしているようにしか見えない。

つまり、傍聴されても無害の画像を見るか、オーディオファイルを聞くだけなのだ。

諜報機関やテロ組織は、長年にわたりこれらの技術を使用してきた(伝えられるところによれば、アルカイダは1990年代と2000年代にこれらの手法を使用してウェブサイト上のメッセージを信者に隠していたようだ)。

Mr. Robotのこれらのエピソードでは、エリオットは彼のオーディオファイル内の情報を隠すために "DeepSound"というソフトウェアパッケージを使用している。

エリオットが使用するこのソフト以外にも、ステガノグラフィ用途で使えるソフトウェアパッケージが多数あるので紹介する。

一般的に、多くのハッカーはLinuxを使用している為、上記したソフトウェアは、Linux向けのソフトウェアである事が多いが、DeepSoundはWindows用に開発されている。

そこで今回はDeepSoundのチュートリアルを行う。

以下に簡単に使い方を示していく。(この例ではWindows 7システムで使用するが、どのWindows OSでも使用できる。)

ステップ1:DeepSoundをインストールする

まず、DeepSoundのWebサイトにアクセスし、インストーラーをダウンロードする。

インストーラーを起動したら、自身のシステムにインストールする。

AVソフトウェアは、それをウィルスとして識別する可能性があるので、アラートメッセージが上がったらインストールを許可するようにして欲しい。

ステップ2:ディープサウンドのインターフェイス

インストールが完了したら、以下のような画面が表示される。

画面の左側に、私のC:ドライブのディレクトリ構造が表示されていることに注目して欲しい。

ディレクトリ構造の上にあるC:ドライブの横にある下矢印をクリックすると、システム上の他のドライブまたはUSBデバイスを参照出来る。

左側のファイルは私の "キャリア"オーディオファイルになる。

言い換えれば、これらは私のデータを隠すために使用するファイルだ

ステップ3:セッティング

トップバーの設定アイコンをクリックすると、以下のようなウィンドウが表示される。

デフォルト言語(英語以外の選択肢はスロバキア語)、出力ディレクトリ、および出力フォーマットを設定する。

なお、例で使用しているソフトウェアパッケージは、.flacまたは.wavファイルのみ対応している。つまり、.mp3ファイルは使用できない。

おそらく.mp3は既に圧縮されているファイルであり、以上の2つの形式(.flacと.wav)が圧縮されていないからだ。

選択が済んだら、[Encrypto Files:]チェックボックスをオンにしよう。

チェックすれば、オーディオファイルに隠されるファイルが、現存する暗号化アルゴリズムの中で一番強力な256ビットAESで暗号化される。

最後に、相手(ファイルの受け取り人)がファイルを復号化する際にロックを解除する際に使用するパスワードを入力する。言うまでもないが、パスワードが長ければ長いほど、暗号化は強くなる。

ステップ4:オーディオファイルを選択する

次に、データを隠すオーディオファイルを選択する。

最近の音楽ファイルのほとんどは.mp3形式のため、このソフトでは動作しない。

この例では、.flac形式のNora Jonesの曲を用意した。

(最近は音質が優れている.flacを使用する人が増えているが、圧縮されてない為ファイルサイズが大きくなる。その為、携帯オーディオ端末では.mp3が使用されている事が多い。)

オーディオファイルをダブルクリックし、ファイルを隠す準備をする。

次に、上のバーにある[Add Files]アイコンをクリックする。

そこでオーディオファイル内に隠すファイルを追加出来る。

ここでは、Nora Jonesのオーディオファイル隠すファイルとしてShayla.docという文書ファイルを指定する。

ステップ5:エンコードする

Shayla.docをクリックすると、右のウィンドウに追加される。

今、トップアイコンバーの "エンコード"アイコンをクリックする。

My Shayla.docファイルが暗号化され、オーディオファイルに隠された。

このファイルの外観とサウンドだけで判断すると、通常のオーディオファイルと何ら変わりはない。

誰かがその情報を隠したいのであれば、誰にも知られないパスワードで暗号化する。

Mr. Robotのエリオットの場合、別ファイルを隠したオーディオファイルをCDに焼いてしまう。

彼は、万が一コンピュータが警察に没収され、調査された場合に備えて、より安全な方法でデータを保護しているのだ。

どんな調査官も、よっぽどでない限り彼の音楽CDを聞くことはまず無いとみていいだろう。

ステップ6:デコードする

最後に、エリオット自身、あるいはエリオットがデータを共有したい誰かがオーディオファイルに隠されたデータを復号する必要がある。

そんな時は、オーディオファイルをクリックし、「Extract secret files」と書かれたアイコンをクリックする。

すると、パスワードの入力を求められる。

ステップ3で作成したパスワードを入力して「OK」を押すと、右のウィンドウに隠しファイルが表示される。

これで、メッセージが作成された適切なソフトウェアを使用して、隠された秘密のメッセージを読むことが出来る。

この場合、Microsoft Wordまたは.docファイルを開くことができる他のソフトウェアになる。

エリオットがオーディオファイル内に個人情報データを隠す方法のチュートリアルは以上だ。

Mr. RobotはAmazonプライムで無料視聴可能

(Image retrieved from: https://imgur.com/gallery/olfyX)

Mr. Robotは、他のサイバーセキュリティ関連の映像作品と比較しても類を見ないほど、技術的に正確な描写がなされている。

なので、技術者が観ても楽しめる作品だと私は思う。

他にも、サイバーセキュリティ技術を悪用して野望を成し遂げようとする政治家と狙われる財界人、更に大企業の不当なビジネスに犠牲になる一般市民の心の機微を非常に巧妙に描いているドラマだ。

そんなMr. Robotを、Amazon Primeビデオでは日本語字幕版、又は吹替版の両方で観ることが出来る。

Mr. RobotはNetflixやHulu等では配信しておらず、Amazon Primeビデオが独占して配信している。

プライムビデオ会員登録すると30日間無料で観る事ができ、しかも30日以内に解約すれば一円も取られない。

無料でMr. Robotを観て、サイバーセキュリティへの関心を更に高めていこう。

>>Amazon PrimeでMr. Robotを無料で観る<<

(This tutorial is a Japanese translation of the article, How to Hide Data in Audio Files by OTW.)

あるサイトにアクセスすると乗っ取られるWindows PC。Microsoftの月例パッチで修正。

突然だが、悪質なリンクをクリックするかウェブサイトを開くだけでハッキングすることは出来るのか。

ーー答えはYesだ。

Happy Patch Tuesday

マイクロソフトは、月例パッチ(通称、Patch Tuesday)で、Windowsオペレーティングシステムや、その他のMS社製品の重大な脆弱性に対処するセキュリティ更新プログラムを4月にリリースした。

そのうちの5つは、攻撃者が攻撃者の用意したウェブサイトを訪問するだけでコンピュータに侵入する可能性があったようだ。

これらの脆弱性は、Flexera Softwareのセキュリティ研究者であるHossein Lotfiによって発見され、Microsoft社に公開されたようだ。

脆弱性の対象となるのは、サポートされているWindowsOSの全てとなる。

- Windows 10 / 8.1 / RT 8.1 / 7

- Windows Server 2008 / 2012/ 2016

修正されたのは、Windows Graphics Componentに存在する5つの脆弱性。

Windows font libraryによって埋め込まれるフォントの処理方法に問題があったとされている。

Microsoft社は、この”Critical”レベルに分類される5つの脆弱性にパッチを提供した。

この脆弱性を悪用すると、攻撃者は、疑わしいユーザーに悪意のあるファイルや特別に細工されたWebサイトを悪意のあるフォントを使用して開かせ、ユーザーシステムの制御を奪う事が出来た。

以下は、修正された脆弱性に割り振られたCVE番号である。

- CVE-2018-1010

- CVE-2018-1012

- CVE-2018-1013

- CVE-2018-1015

- CVE-2018-1016

Windows Microsoft Graphicsは、サービス拒否の脆弱性の影響を受け、攻撃者がターゲットシステムの応答を停止させる可能性があります。

この欠陥は、Windowsがメモリ内のオブジェクトを処理する方法に存在します。

今回修正された他の脆弱性

マイクロソフトはWindows VBScript Engineに存在し、Windowsのすべてのバージョンに影響する”Critical”に分類されるRCEの脆弱性(CVE-2018-1004)の詳細を公開。

この脆弱性の悪用方法について、Microsoft社は以下のようにコメントしている。

Webベースの攻撃シナリオでは、攻撃者はこの脆弱性を悪用するように細工を施したWebサイトをホストし、ユーザーにInternet Explorerを介してWebサイトを表示させる。

攻撃者は、”Safe for initialization”とマークされたActiveXコントロールを、IEレンダリングエンジンをホストするアプリケーションまたはMicrosoft Officeドキュメントに埋め込む。

この他に、マイクロソフトでは、Microsoft OfficeとMicrosoft Excelで複数のリモートでコードが実行される脆弱性も修正。

この脆弱性を修正しなければ、攻撃者はシステムをリモートで制御できたようだ。

更に、セキュリティアップデートには、Adobe Flash Playerの6つの脆弱性に関するパッチも含まれていた。

そのうちの3つは"Critical"と評価されている。

他にも、Windows、Microsoft Office、Internet Explorer、Microsoft Edge、ChakraCore、Malware Protection Engine、Microsoft Visual Studio、Microsoft Azure IoT SDK、Adobe Flash Playerにそれぞれ潜んでいたバグも修正された。

結論:とにかくアップデートしよう

ユーザーは、ハッカーやサイバー犯罪者がコンピュータを制御できないようにできるだけ早くセキュリティパッチを適用することを強く推奨する。

セキュリティアップデートをインストールするには、以下の手順で行って貰いたい。

- 「設定」

- 「アップデートとセキュリティ」

- 「Windows Update」

- 「アップデートを確認」

アメリカの街中に設置された警報サイレンを鳴らす脆弱性が公開。ATI Systems社は修正を公開。

ボストンに本社を置くATI Systems社が製造した警告サイレン深刻な脆弱性が存在する事が明らかになった。

脆弱性を悪用すると、無線周波数を介してリモートから悪用され、すべてのサイレンを有効にし、ハッカーが”偽”アラームを発する。

この記事では、以下のポイントに絞って解説していく。

コロラド州・ダラスで発生した”偽”アラーム騒動

緊急警報のサイレンは、自然災害、人工災害、危険な天候、深刻な暴風雨、竜巻、テロなどの緊急事態について市民に警告するために世界中で使用されている。

緊急警報用に配備されているスピーカーをクラッキングして、アラームを鳴らす事で、その地域にパニックと混乱を招く事は想像に難くない。

2017年末に、アメリカ・コロラド州のダラスでは、156機の緊急サイレンが約2時間オンになって住民を混乱させた事件が発生している。

ダラスの街中に設置された緊急サイレンが鳴り出したのは、なんと金曜日の夜遅くである。

週末が始まった住民たちが寝静まった頃に二時間にも渡ってサイレンが鳴り続けたのだ。

ダラスで使用されていた緊急用サイレン制御システムは10年前以上に導入されて以来、全くアップデートされていなかった。

クラッカーによって誤警報が鳴らされた直前に10万ドルの費用を費やしてシステムの一新が決められたばかりだった。

SirenJackに関する概要と影響

バスティーユ警備会社の研究者が発見した脆弱性は、「SirenJack Attack」というコードネームが付けられている。

SirenJackが影響を受けるのは、ボストンに本社を置くATI Systems社が製造した警告サイレンだ。

ATI Systems社のサイレンは、アメリカの大都市や大学、軍施設、産業施設で使用されているようだ。

影響を受けるサイレンを制御するために使用される無線プロトコルがいかなる種類の暗号化も使用していない。

バスティーユ社のセキュリティ研究所ディレクターであるBalint Seeber氏は、解説動画を公開し、動画内で以下のように語る。

攻撃者は悪意のあるアクティベーションメッセージを送信してこの弱点を単純に悪用できる。必要なのは、30ドルのハンドヘルドラジオとコンピュータだけだ。

(SirenJackの脆弱性を解説する動画)

攻撃者がSirenJack攻撃を実行するには、ターゲットとなるサイレン の無線が届く範囲内に存在し、かつ、サイレンが使用する無線周波数を知っている必要がある。

動画内で、Seeber氏は、以下の様に語る。

「周波数を突き止め、無線プロトコルを分析した所、コマンドは暗号化されていなかった。つまり、簡単に警報用サイレンに送信されるコマンドは攻撃者によって偽造される。」

以下の動画では、Seeber氏自身が屋外に実際に設置されているサイレンをクラッキングして、Seeber氏が用意した音源を再生している。

(Seeber氏自身がサイレンをクラッキングするPoC動画)

動画内でSeeber氏が脆弱性を指摘した屋外用警報システムは、カリフォルニア州サンフランシスコ市に100基以上設置されているようだ。

もし、攻撃者がそれらの警報サイレンをクラッキングしてアラームを鳴らしていた場合、ダラスの二の舞いになってしまう。

Seeber氏は、今回のSirenJackに関する情報を公開する90日前にATI Systemsにこの問題を報告した(1月8日)。

ATI Systemsは、指摘された脆弱性の修正を行い、まもなくサンフランシスコ市で実装されたシステムに対するパッチが利用可能になると公表。

しかし、ATI Systemsは、同社が製造した多くのサイレンが、各顧客の特定のニーズに応じて設計されているため、修正パッチのインストールは容易ではないとも語った。

そのため、ATI Systemsに連絡して、システムの脆弱な構成や欠陥のあるバージョンがあるかどうかを確認し、問題を解決するための適切な手順を実行することをお勧めしている。

Seeber氏は、他のサイレンメーカーが、この種の脆弱性をパッチして修正するために自社のシステムを調査し、必要な場合はパッチ当てする事を奨励している。

CyberArkのEPVに見つかった”Critical”に分類されるコード実行バグ。CyberArkは修正済。

CyberArk Enterprise Password Vaultで、”Critical”に分類されるリモートコード実行脆弱性が発見された。

ドイツのサイバーセキュリティ会社であるRedTeam Pentesting GmbHが発見した。(画像のリンクは同社のブログ記事)

脆弱性が見つかったEPVとは

そもそも、エンタープライズパスワードマネージャ(EPV)は、組織が機密パスワードを安全に管理するソリューションである。

EPVを使えば、クライアント/サーバーおよびメインフレームオペレーティングシステム、スイッチ、データベースの広範囲にわたる特権アカウントパスワードを制御し、外部の攻撃者や悪意のある内部者から安全に保つ事が出来る。

個人向けのパスワードマネージャ代表例としては、LastPassや1Passwordが有名である。

EPVは、企業向けのパスワードマネージャと考えればいいだろう。

脆弱性の概要

攻撃者がCyberArk Enterprise Password Vaultにある脆弱性を悪用すると、Webアプリケーションの権限でシステムに不正にアクセスする可能性がある。

この脆弱性(CVE-2018-9843)は、CyberArk Password Vault Web Accessに存在する。

CyberArk Password Vault Web Accessは、顧客がリモートで任意のサービスにログイン出来るようにするアプリケーションで、.NETで書かれているようだ。

ディシリアライズ操作に存在するバグ

Webサーバが、ディシリアライズ操作を適切に行わないバグが存在し、攻撃者は、サーバ上でコードを実行して、不適切にディシリアライズされたデータを悪用する。

そもそ、シリアライズとは、オブジェクトをバイト列に直す操作を意味し、ディシリアライズはその対義語。

つまり、ディシリアライズはバイト列からオブジェクトを復元する操作のことだ。

研究者によると、ユーザーが自分のアカウントにログインすると、アプリケーションはREST APIを使用してサーバーに認証要求を送信する。

この時、認証要求はbase64でエンコードされ、シリアル化された.NETオブジェクトを含む認証ヘッダーを含む。

この時、シリアル化された.NETオブジェクトは、ユーザーのセッションに関する情報を保持している。

しかし、RedTeamの研究者は「CyberArkのEPVでは、シリアル化されたデータの整合性が保護されていない」と指摘した。

サーバーはシリアル化されたデータの整合性を検証せず、ディシリアル化操作を安全に処理していなかった。

その結果、攻撃者は認証トークンを操作して認証ヘッダーに不正なコードを挿入すれば、Webサーバー上で認証されていないリモートコードを実行できるのである。

CyberArkは修正、パッチ版を公開済

研究者は、オブジェクトの安全でない直列化を実行する.NETアプリケーションのペイロードを生成するためのオープンソースツールであるysoserial.netを使用して、この脆弱性のPoCコードをリリースした。

また、この脆弱性はCyberArkに報告され、修正されたCyberArk Password Vault Web Accessをリリース。

今回の脆弱性の詳細、PoCコードの詳細発表は、リリース後に行われた。

CyberArk Password Vault Web Accessを使用する企業は、ソフトウェアをバージョン9.9.5,9.10、または10.2にアップグレードするといいだろう。

ソフトウェアをすぐにアップグレードできない場合は、回避策としてroute / PasswordVault / WebServicesでのAPIへのアクセスを、全て無効にすべきだ。

サイバー空間で行われる戦争。『「第五の戦場」サイバー戦の脅威(by 伊藤寛)』を読んでのレビュー。

最近、伊藤寛氏の『「第五の戦場」サイバー戦の脅威』という本を読んだ。

この記事に簡単に本書のあらすじや、私自身が感じた事を綴っていきたい。

伊藤寛氏について

まず始めに、著者である伊藤寛氏に関して略歴を述べる。

伊藤寛氏は、陸上自衛隊、シマンテック社の主任研究員を経て、現在はセキュリティ企業であるラック社の執行役員を務めている。

他にも、『サイバー・インテリジェンス』、『サイバー戦争論:ナショナルセキュリティの現在』の著者であるようだ。

この本に書かれている事

この本は、サイバー攻撃を、戦争・政治的な観点から分析している。

簡単に言うと、「サイバー攻撃」と、「従来的な戦争」の2つを対比して、いかにサイバー攻撃が孕むリスクが大きいかを述べる。

本書はまず「日本が大規模なサイバー攻撃を受けた場合どのような事態に陥るか」を読者にイメージさせる為に、”サイバー攻撃が発生したある朝”を一人の会社員の視点で見た寓話で始まる。

IoTの進展であらゆる物がインターネットに繋がれている現代社会において、組織的な大規模サイバー攻撃が発生した場合、日常的に使用している社会インフラが停止してしまう。

そうした混乱から二次・三次災害が発生し、最悪の場合、人間の命が失われる可能性があるかもしれない。

本書の中盤では、実際に日本をはじめアメリカ、ロシア、中国政府がサイバー空間をどのように捉え、攻撃を受けた際にどのように対応するかを紹介している。

最後に、現代社会において様々なテクノロジーで遅れをとっている日本が、サイバーセキュリティの分野でどのように挽回出来るのかを提案する。

この本をオススメしたい人

この本をお薦めしたい人は、以下の3グループ。

- サイバーセキュリティ分野に関心のある非エンジニア

- 非技術者と接する機会の多いセールスエンジニア・コンサルタント

- サイバーセキュリティがどのように戦争の手段として使われるか関心のある人

この本には、サイバーセキュリティに関連の技術には殆ど記述が無い。

読者の対象は、コンピューティングやインターネット技術に関する知識が全くない人である。

つまり、技術的に関心の強い人には「読み物」として受け取られ、技術的な記述を期待する読者には物足りない内容だと思った。

だが、セキュリティエンジニアや、顧客に対してソリューションを導入する職務を担うコンサルの人たちにも読んでもらいたい。

なぜなら、この本は「技術に詳しくない人たちに対して、サイバーセキュリティを強化する事の重要性をどのような言葉を使って説明すればいいか」を知れる本だからだ。

著者の伊藤寛氏は、セキュリティ専門化で現在はラックの執行役員も務めている。

セキュリティ専門家として講演も数多く行っているようだが、対象は技術者に留まらず、幅広い。

したがって平易な言葉でサイバーセキュリティの重要さを説いて回らねばならず、技術的な説明を技術的な詳細無しで説明する場面に何度も遭遇してきた事が伺える。

実際に本書を通読してみても、難しいコンセプトの説明を出来るだけ省いて、平易な言葉でセキュリティ政策の改革を訴えている。

本書の弱点

私がこの本を読んだ際に思った弱点をあげるならば、以下の二点になる。

- サイバーセキュリティ描写が大げさ過ぎる事

- 初版が2012年の為、記載内容が古い事

それでは以下に、この二点に関して説明していきたい。

①サイバー攻撃の描写がドラマティックすぎる

まず一点目として、サイバーセキュリティ描写が大げさ過ぎると感じた。

「0と1の電気通信のやり取りでしか無いサイバー攻撃」を、「従来的な戦争」と対比することで、あたかもピストルやライフルのような武器であるかのように描写している。

戦争を戦地で経験したことのある兵士からすれば、恐らくサイバー攻撃と従来的な戦争の間に存在するギャップは大きいであろう。

私自身は戦争を経験したことがないが、戦争映画・ドキュメンタリーの戦闘シーンや、戦争経験者の体験談などを聞くと、「サイバー攻撃=戦争」とはすんなり言えない。

”ドラマティックな描写の意図とは”

では、何故著者の伊藤寛氏は、サイバー攻撃を「戦争」としたのか。

それは、本書の読者のメインターゲットが「日本のサイバーセキュリティを増強すべき事に気づいていない人」だからであろう。

読者自身のスマホやPC等のインターネットに繋がれた端末のセキュリティを見直させ、日本政府が定めたセキュリティ関連の法律の変更に至るまでの変化を起こす為には、少々過激すぎる描写も必要だろう。

②初版が2012年の為、記載内容が古い

二点目は、初版が2012年の為、記載内容が古い事だ。

技術革新が進むに伴って新しい書籍がどんどん出版される今、2012年に出版された本なので、古い本なので読む価値が無いのでは?と思う人もいると思う。

この本は、過去に発生したサイバー攻撃(イランの原子力発電所を襲ったStuxnet等)に関する情報や、日本を始めとする先進国のサイバーセキュリティ関連の法律の説明がされている。

出版時点から法改正が行われたり、新たな技術が開発された事で本書で指摘された問題点が克服された点もある。

だが、先進国が「何故そのような法律を定めているのか」という法律の背景にある思想まで踏み込んで記述されているので、初版からの時間の経過に関わらず参考になる点は多いと感じた。

サイバーセキュリティを強化する事が、国益を守る事に繋がると気づき始めた国は多く、法改正が繰り返されている。

日本もそれに倣って、どんどん改正案が出されていくだろう。

本書は、2000年代に世界が抱えていたサイバー空間の問題を記述しているので、数十年後の未来に「世界がどのような歩みを行なってきたか」振り返る際に役に立つはずだ。

私が本書を読んだ目的

そもそも私がこの本を読んだ理由は、以下の二点である。

- サイバーセキュリティ分野における研究を行う為の研究用参考文献として

- 業界外の人たちにもセキュリティの重要さを知って貰う為の見本として

以下に、それぞれの点に関して説明していく。

①サイバーセキュリティ分野における研究を行う為の研究用参考文献として

まずは、サイバーセキュリティ分野における研究を行う為の研究用参考文献として読んでみたいと思ったからだ。

私は、「日本やアメリカ政府はどのようなサイバーセキュリティ関連政策を取るべきか」というテーマで研究しようと考えている。

本書を読んだ事で、そのアイデアを読む前よりは漠然とした考えが言語化されたと思う。

伊藤寛氏の著された関連書籍はまだまだあるので、もっと読んで頭の中にある疑問をクリアにしたい。

②業界外の人たちにもセキュリティの重要さを知って貰う為の見本として

もう一つの理由は、業界外の人たちにセキュリティの重要さを知ってもらう際に、どのように説明したらいいか見本が欲しかったからである。

私は、本ブログでセキュリティに関するニュース記事を書いている事で、同業者の繋がりが出来た。

同業者なら技術に対する理解があるので、専門用語をゼロから解説することなく会話する事が出来る。

だが、それだと業界内でしか話が通用しなくなってしまい、業界の外にいる人達にセキュリティの重要さが伝わらなくなってしまう。

著者である伊藤寛さんは、セキュリティのプロフェッショナルでありながら非技術者に対しても講演を行うなど、業界の垣根を超えてサイバーセキュリティの意識改革を行っている人だ。

そうした人が、どのようにサイバーセキュリティ関連の技術や、サイバーセキュリティにまつわるリスクを説明しているのか、気になった。

現代社会では、殆どの人がスマホを使ってインターネットにアクセスする状況において、セキュリティは生活とは切り離す事の出来ない分野になったと感じている。

そうした状況で、身の回りの人たちのサイバーセキュリティ意識を高めていく為に、自分はどうしたらいいのだろうか。

ーー本書を読んで、伊藤寛氏のように人々の行動を促す人になりたいと感じた。

Auth0 IDプラットフォームに発見された認証バイパスの脆弱性。

"ID-as-a-Service"プラットフォームの最大手であるAuth0に、重大な認証バイパス脆弱性が発見された。

悪意のある攻撃者は、この脆弱性を悪用すると、認証にAuth0を使用するポータルまたはアプリケーションにアクセスできる可能性がある。

Auth0とは

Auth0は、ソーシャルメディア認証をアプリケーションに統合する機能を含む”IDentity as a Service”である。

多くのプラットフォームで、トークンベースの認証ソリューションを提供している。

Auth0は、2000以上の企業を顧客として抱え、同サービス上では毎月4200万ログインが行われている。

発見された2つの脆弱性について

CVE-2018-6873

セキュリティ会社”Cinta Infinita”のセキュリティ研究者は、Auth0のLegacy Lock APIにバグ(CVE-2018-6873)を発見し、同社のブログで公開した。

このAPIは、JSON Webトークン(JWT)のオーディエンスパラメータの不適切な検証をする目的で存在する。

研究者は、Auth0認証で実行されているアプリケーションに対して、簡単なクロスサイトリクエストフォージェリ(CSRF / XSRF)攻撃用コードを使用し、この脆弱性を悪用したログイン認証の回避に成功した。

CVE-2018-6874

また、脆弱性はもう一つ存在する。

攻撃者は、Auth0のCSRFの脆弱性(CVE-2018-6874)を悪用すると、別のアカウントに対して生成された有効な署名付きJWTを再利用して、標的とする被害者のアカウントにアクセス出来る。

攻撃者が必要なのは、シンプルなソーシャルエンジニアリングの技を使用して取得できる、犠牲者のユーザーIDまたは電子メールアドレスのみである。

攻撃のデモンストレーションビデオ

セキュリティ企業は、認証トークンを偽造してAuth0の管理ダッシュボードにログインする際に、犠牲者のユーザーIDとバイパスパスワード認証を取得したことを示すPoC(proof-of-concept)ビデオをリリースした。

以下は、そのPoCビデオである。

研究者によれば、この攻撃は多くの組織に対して再現可能のようだ。

攻撃には、JSON Web Token(以下、JWT)を使用する。

簡単に説明すると、JWTとは幾つかの命令を含み、サーバーサイドで秘密鍵(又は証明書)と共にサインされたJSONオブジェクトである、

JWTのセキュリティが担保されているのは、サーバーサイド(つまり、管理者)が秘密鍵(又は証明書)を保持している事に依存しているのである。

セキュリティ会社は、2017年10月にAuth0セキュリティチームにこの脆弱性を報告。同社は非常に早く行動し、4時間以内に脆弱性の修正を行なったようだ。

ただし、Auth0の脆弱なSDKとサポートされているライブラリがクライアント側で実装されているため、この問題を一般に公開する前に、Auth0は各顧客に連絡してから、完全に脆弱性を解決するのに約6ヶ月を要した。

Cinta Infinitaによって発見された特別なケースの修正とは異なり、Auth0チームは、この問題は、顧客がライブラリ/ SDKのアップグレードを強制することなく解決する事が出来なかった。

影響を受けたライブラリを大幅に書き直し、新しいバージョンのSDK(auth0.js 9とLock 11)をリリースすることで、この脆弱性を緩和した。

Cinta Infinitaは、この脆弱性を一般に公開するまでに6ヶ月間待っていました.Auth0チームには、社内のすべてのSaaSアプライアンス(オンプレミス)をアップデートするのに十分な時間が与えられた。

技術的な詳細は、以下のCinta Infinitaのブログから確認できる。

Silent Librarian--4年間も同じ手法を使い続けたイラン系フィッシンググループ。

先週、イラン系のクラッカー集団は世界中の300以上の大学をハッキングしていた容疑で逮捕、起訴された。

同集団の呼称は、Mabna Hackersだ・

PhishLabs社が、今回起訴されたクラッカー集団を追跡していたとされ、同社は報告書を3月26日に公表した。

ハッカーは同じ「ライブラリ」を4年間継続して使用

去年PhishLabs社がMabna Hackersの存在に気づいた2014年2月以来、Mabna Hackersはフィッシングメールを継続して4年間使っていたという。

ちなみに、PhishLabs社は追跡を行っている最中は、MabnaHackersに対して「Silent Lbrarian」というコードネームをつけていた。

このブログでは、Silent Librarianという呼称で以下、統一する。

捜査当局がSilent Librarianの起訴に至るまで数年を要した事から、彼らの手口が非常に巧妙だったことが伺える。

Silent Librarianの使用していた電子メールは、大学のネットワークからのメッセージであり、ユーザーに図書館アカウントの再開を求めるメッセージだった。

(アメリカの大学に在籍する大学生に対して送られたフィッシングメール。PhishLabsから引用。)

(オーストラリアの大学に在籍する大学生に対して送られたフィッシングメール。PhishLabsから引用。)

Silent Librarianのフィッシング詐欺

PhishLabs社のThreat IntelligenceディレクターのCrane Hassoldは以下のように語る。

「Silent Librarianによって作成されたフィッシング詐欺用ツールは、一般的なフィッシングメールに比べて本格的。」

「悪意のある電子メールの主な指標の2つであるスペルと文法はほぼ完璧。ルアーのメッセージは文脈上合法。被害者たちが受け取っても全くおかしくない電子メールだった。」

すべての電子メールは、偽装された電子メールアドレスから来たもので、ネットワーク内から来ているように見える。

実在する大学図書館のURLを可能な限り模倣しており、本物ドメインへのリンクも含まれていた。

(大学が所有する本物のURL。PhishLabsから引用。)

電子メールは、ターゲットとする各大学、図書館員の名前、電子メール署名に合わせ、高度にカスタマイズされていた。

フィッシングの成功を支えた”巧妙な手口”

「Silent Librarianのフィッシングキャンペーンは、時間の経過に反して、ほとんど変化していません」とHassold氏は語る。

また、同氏は以下のように付け加えた。

「何点かのスペルミスの修正以外では、フィッシングメールの内容は非常に一貫している」

「この一貫性の理由は、これらのルアーを使用したキャンペーンの成功率が十分高く、進化する必要がないということだ」

FBIの調査では、Silent Librarianは21の外国で144の米国の大学と176の大学を侵害し、31.5テラバイトの学術データと知的財産を盗んだようだ。

Silent Librarianは10万人以上の教授を対象に、8,000件のアカウントを正常に侵害した。この他にも、学生も狙われていたようだ。

PhishLabsはアカウント販売するサイトを発見

Silent Librarianは、これらのアカウントのログイン認証情報を収集する事が狙いだったのだ。

盗まれたアカウントは、これらの私立大学ネットワークに保存されている学術研究と知的財産を抽出するために使用されたのである。

Silent Librarianのハッカー達は、盗み出した情報をイランのイスラム革命警備隊(Islamic Revolutionary Guard Corps、略してIRGC)に渡した。

更に、盗まれたアカウントは、Silent Librarianのメンバーの一人が運営する2つのWebサイト(Megapaper.ir(Megapaper)とGigapaper.ir(Gigapaper)でアカウントの販売を行った。

また、ハッソルド氏は、FBIが見逃していると思われる第3のウェブサイト(Uniaccount.ir)も発見したとし、ドメインデータによれば、このウェブサイトも先週の9人のハッカーのうちの1人が運営しているという。

(アカウントが販売されていたサイトのトップページ。BleepingComputerから引用。)

したがって、同じ手法を使い続けたSilent Librarianのようにフィッシングキャンペーンを成功させた例はめったにない。

だが、フィッシング詐欺を変えないことで、ハッカーたちは、PhishLabsの社員が追跡して操作当局に渡すことが出来てしまった。

そうした意味では、効果的なフィッシングキャンペーンとは言えない。